'[email protected]' Ransomware – Analyse initiale

Un autre ransomware connu sous le nom '[email protected]' Ransomware créé en utilisant la plate-forme de Crysis Ransomware, est nommé d'après son email officiel utilisé pour communiquer avec les victimes. Au cours de l'analyse, il est venu en lumières que le ransomware est livré aux utilisateurs de PC comme un document avec un message de phishing via les services de messagerie comme Gmail, Outlook, Yahoo Mail, etc. Le courriel peut ressembler à un e-mail officiel est arrivé d'une compagnie de transport tels que FedEx . Cette campagnes de spam ont pour but de vous mystifier à croire qu'un parent de la vôtre a envoyé un paquet de sorte que vous devez confirmer l'adresse de votre parent en utilisant le formulaire ci-joint dans le courriel. Si vous avez cru et téléchargé / exécuté la demande ci-joint, votre PC sera compromise instantanément parce que l'application est un compte-gouttes trojan apparemment. Après activation, il va télécharger les composants nécessaires de '[email protected]' Ransomware et l'installer à votre insu. Ensuite, le jeu de con artiste commence.

En outre, les enquêteurs de sécurité disent que '[email protected]' Ransomware vise principalement des conteneurs de données relatives aux bases de données, des fichiers multimédias, des présentations, feuilles Excel, logiciels financiers, des livres électroniques ou des fichiers archivés et combine des normes AES et RSA pour chiffrer les données. Comme vous avez pu entendre que ce genre de norme de chiffrement est utilisé principalement par l'organisation militaire ou le FBI pour sécuriser leurs données hautement classés, de sorte que personne ne pouvait le lire sans niveau d'autorisation valide. En outre, il a également été mis en évidence dans le rapport que, ce ransomware peut coder pour plus de 200 types de fichiers sur l'ordinateur affecté, qui comprend également les fichiers système. Certains d'entre eux suivent:

".sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12,. qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .BIG, porte – monnaie, .wotreplay, .xxx, .desc, .py, m3u, .flv, .js, Css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem , .crt, .cer, .der, .X3F, .srw, .pef, .ptx, .r3d, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map,. wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .f.xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt, .sh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta , .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .rw2, .rwl, .raw, .RAF, .orf, .NRW, .mrwref,. mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .SR2, .srf, .ARW, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx , .ppt, .xlk, .xlsb, .xlsm. "

Ransom Demand par '[email protected]' Ransomware

nous avons reçu le rapport qui révèle, la note de rançon du ransomware sera présent à l'intérieur tous les dossiers qui ont les fichiers cryptés. Ransom message de note informer les victimes de faire le paiement de 3 BTC (2240 USD) pour les attaquants via Bitcoin portefeuille. Mais afin de récupérer 'filename.id- [8 caractères aléatoires] .guardware @ india.com.xtbl' fichiers ( '[email protected]~~number=plural'), les experts en sécurité ne suggèrent pas payer la rançon frais. Parce que ce ransomware est pas programmé pour supprimer les clichés instantanés de volume de disques cryptés, donc en suivant les instructions de récupération mentionné dans l'article pourrait vous aider à récupérer vos fichiers corrompus. Nous vous conseillons de faire un essai au lieu d'effectuer le paiement pour eux et aussi garder un antivirus fiable installé sur votre système.

Cependant, avant de passer au processus de récupération, il est essentiel de supprimer '[email protected]' Ransomware à partir de votre PC. Suivez les directives ci-dessous:

Cliquez ici pour télécharger gratuitement ‘[email protected]’ Ransomware Scanner

Retirer ‘[email protected]’ Ransomware à partir de votre PC

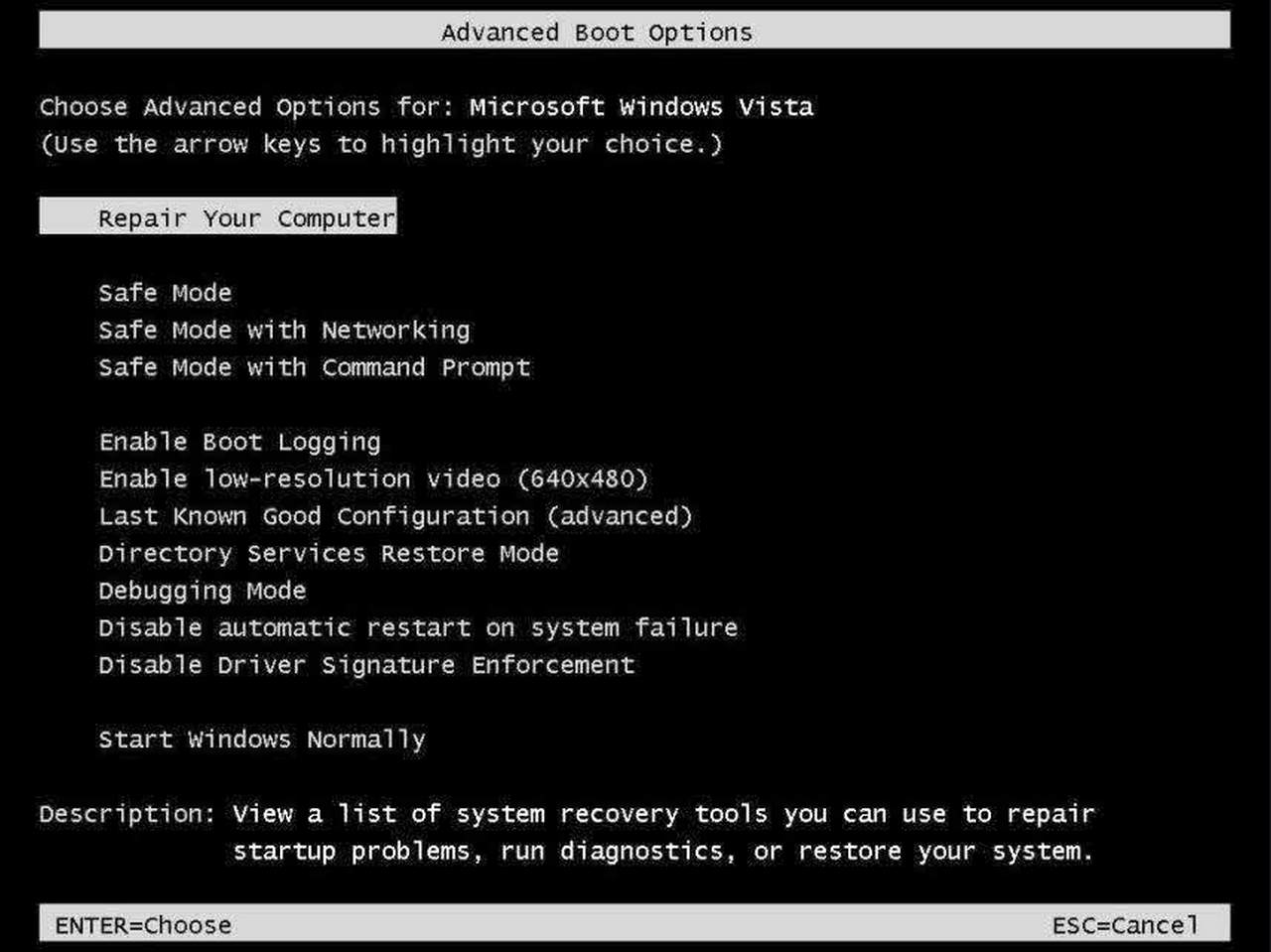

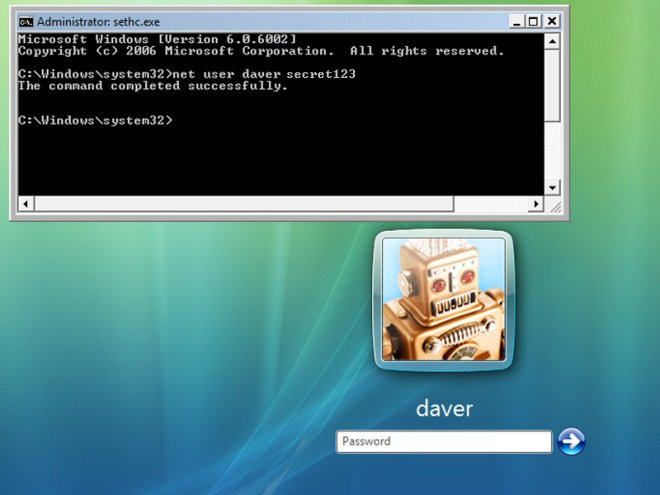

Étape 1: Retirer ‘[email protected]’ Ransomware en mode sans échec avec invite de commande:

- Déconnectez votre PC avec connexion réseau.

- Cliquez sur le bouton de redémarrage et continuez à appuyer sur la touche F8 régulièrement pendant le redémarrage du système.

- Lorsque “Options avancées de Windows menu” show sur votre écran.

- Puis sélectionnez “Mode sans échec avec Invite de commandes” et appuyez sur la touche Entrée.

- Vous devez vous connecter votre ordinateur avec un compte administrateur pour le plein privilège.

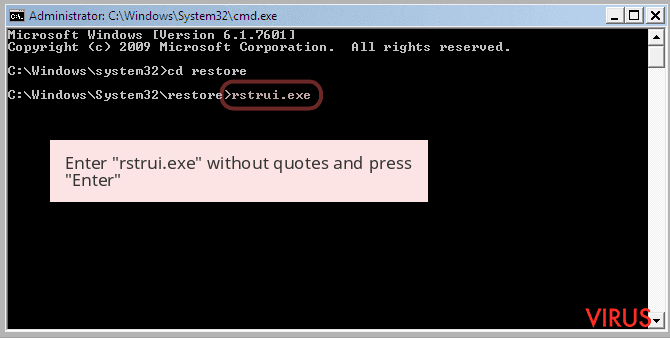

- Une fois l’invite de commande apparaît puis tapez rstrui.exe et appuyez sur Entrée

- Maintenant, suivez les instructions sur votre écran pour terminer la restauration du système.

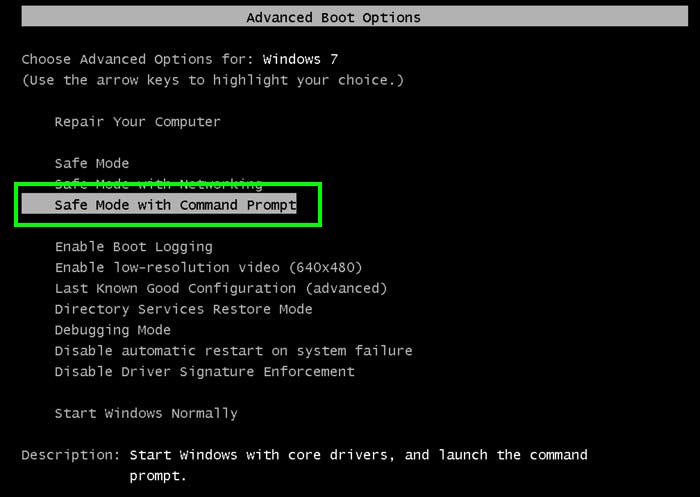

Étape 2: Supprimer ‘[email protected]’ Ransomware en utilisant MSConfig en mode sans échec:

- Éteignez votre ordinateur et redémarrez à nouveau.

- Lors du démarrage appuyez sur la touche “F8” en continu pour ouvrir “Options avancées de Windows Menu”.

- Utilisez les touches fléchées pour sélectionner l’option “Mode sans échec” et appuyez sur Entrée.

- Une fois get système commencé aller au menu Démarrer. Tapez “msconfig” dans la boîte de recherche et lancez l’application.

- Allez à l’onglet Démarrage et rechercher des fichiers de% AppData% ou% Temp% des dossiers en utilisant rundll32.exe. Voir un exemple ci-dessous:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nom d’utilisateur \ AppData \ \ temp \ regepqzf.dll local, H1N1

- Désactivez toutes les entrées malveillantes et enregistrer les modifications.

- Maintenant, redémarrez votre ordinateur normalement.

Étape 3: Kill Process malveillant liés à ‘[email protected]’ Ransomware

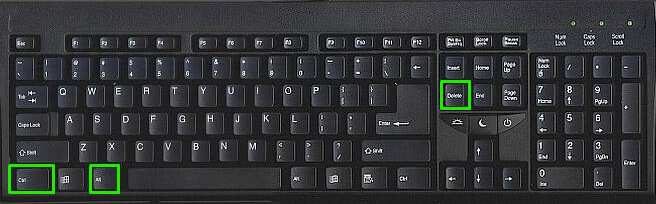

- Appuyez sur Alt + Ctrl + Suppr boutons ensemble.

- Il va ouvrir le gestionnaire de tâches sur votre écran.

- Aller dans le processus de tabulation et trouver ‘[email protected]’ Ransomware processus lié.

- Cliquez sur le processus de fin maintenant le bouton pour arrêter le processus en cours d’exécution.

Étape 4: Supprimer ‘[email protected]’ Ransomware Virus De Entrée Registre

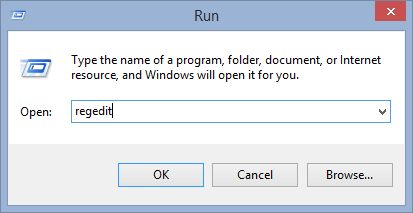

- Appuyez sur la touche “Windows + R” ensemble pour ouvrir Run Box.

- Tapez “regedit” et cliquez sur le bouton OK.

- Trouver et supprimer les entrées liées ‘[email protected]’ Ransomware.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Maintenant, nous espérons que vous avez complètement supprimé le virus ‘[email protected]’ Ransomware de votre ordinateur. Si vous êtes toujours obtenir un message de rançon à la menace ou l’impossibilité d’accéder à vos fichiers, alors cela signifie que le virus reste encore dans votre ordinateur. Dans une telle situation, vous n’avez pas d’autre choix que de retirer ce virus à l’aide d’un outil de suppression de logiciels malveillants puissant.

Alors que si vous avez une sauvegarde de vos fichiers infectés ou cryptés, alors vous pouvez également réinstaller votre système d’exploitation Windows. Cela effacera tous vos fichiers et données ainsi que l’infection ‘[email protected]’ Ransomware. Vous obtiendrez un système informatique complètement vide avec aucun fichier. Maintenant, vous pouvez utiliser votre sauvegarde pour récupérer vos fichiers. Si vous ne disposez pas d’une sauvegarde, puis en utilisant l’outil de suppression des logiciels malveillants est une meilleure option pour vous.

Si vous avez une question ou une question concernant votre ordinateur, alors vous pouvez facilement demander à votre problème à nos experts. Aller à la page Chiedere Questione et obtenir la réponse à votre requête directement auprès des experts sur.