Relec Ransomware peut chiffrer vos fichiers et demander de payer une rançon

Relec Ransomware est encore une autre création malveillante de développeurs de logiciels malveillants qui est la véritable cible pour gagner de l'argent auprès des victimes touchées. Selon un rapport de recherche récent, il a été remarqué de faire une apparition sur la plate-forme Github utilisée par les programmeurs pour collaborer et héberger des ressources. Le code source qui a été trouvé sur Internet à " hxxps: //github.com/erhanbaris/Relec-Ransomware " où les fabricants ont publié une déclaration qui est comme indiqué ci-dessous,

La menace de rançon a été levée le 12 novembre 2017 et l'enquête initiale suggère sur la base du framework Python, mais elle utilise l'API Windows natif pour qu'elle n'ait pas de dépendances. Ce malware est considéré comme étant en cours de développement au moment de la rédaction du post qui ressemble à Ogre Ransomware et DevNightmare Ransomware. Les experts de la sécurité du système ont averti que le virus de la rançon suit une routine de chiffrement sécurisée utilisant un algorithme de chiffrement sophistiqué pour verrouiller vos fichiers et stocker la clé de décryptage sur leurs serveurs qui est contrôlée par les développeurs de rançongiciels.

Relec Ransomware: aspects techniques à ce sujet

| prénom | Relec Ransomware |

| Type | Ransomware |

| Risque | Haute |

| Extension de fichier | Non précisé |

| Demande de rançon | 1 Bitcoin (6396 USD / 5491 EUR) |

| Distribution | Spam des pièces jointes, des scripts corrompus ou mauvais, des codes malveillants, etc. |

| Systèmes infectés | Windows OS |

| Alias |

|

Relec Ransomware fait cette nouvelle variante à des fins malveillantes

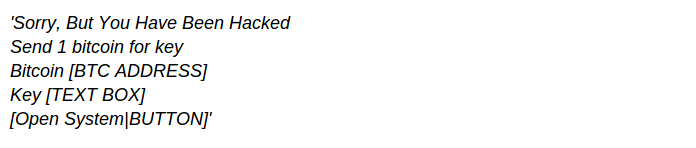

Les opérateurs du Relec Ransomware ont déclaré que les avantages du malware sont qu'il dispose d'un tableau de bord pratique accessible via Open web. Certains des avantages plus représente par le Github sur la page du produit qui est comme remplacer le fond d'écran de PC infecté, capable de cibler des formats de fichiers spécifiques ou des conteneurs de données et de comparaison à d'autres un faible encombrement de 250 Ko. Selon l'analyse des chercheurs, la charge utile d'infection a été livrée à votre PC via des e-mails, et la présence de tableau de bord peut suggérer aux fabricants de virus de tenter de transférer le Relec Ransomware parmi les utilisateurs du système et les appareils gérés. Cela peut gérer efficacement la campagne d'infection et augmente potentiellement le taux d'infection. Puis après il laisse une note de rançon comme "Doc1.txt" sous forme de texte et un programme nommé Relec Ransomware propose un texte suivant comme,

Ne pas payer l'argent de la rançon aux pirates

Malware analyste conseillé de ne pas payer l'argent de la rançon au pirate, car ils ne vont pas vous aider de toute façon, même après le paiement, donc la meilleure façon d'en libérer est d'utiliser un puissant anti-malware pour supprimer Relec Ransomware du système exécuter une sauvegarde pour restaurer les fichiers perdus facilement.

Cliquez ici pour télécharger gratuitement Relec Ransomware Scanner

Gratuit scanner votre PC Windows pour détecter Relec Ransomware

A: Comment faire pour supprimer Relec Ransomware à partir de votre PC

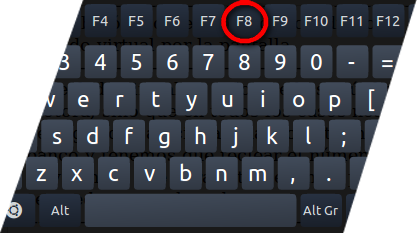

Etape 1 Comment Redémarrez Windows en mode sans échec avec réseau.

-

Cliquez sur le bouton Redémarrer pour redémarrer votre ordinateur

-

Appuyez et maintenez enfoncée la touche F8 pendant le processus de redémarrage.

-

Dans le menu de démarrage, sélectionnez Mode sans échec avec mise en réseau à l’aide des touches fléchées.

Étape 2 Comment tuer Relec Ransomware Le processus connexe de Gestionnaire des tâches

-

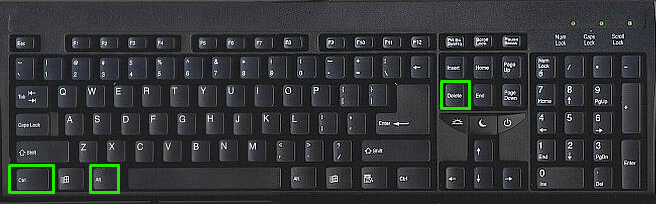

Appuyez sur Ctrl + Alt + Del ensemble sur votre clavier

-

Il Ouvrez le Gestionnaire de tâches sous Windows

-

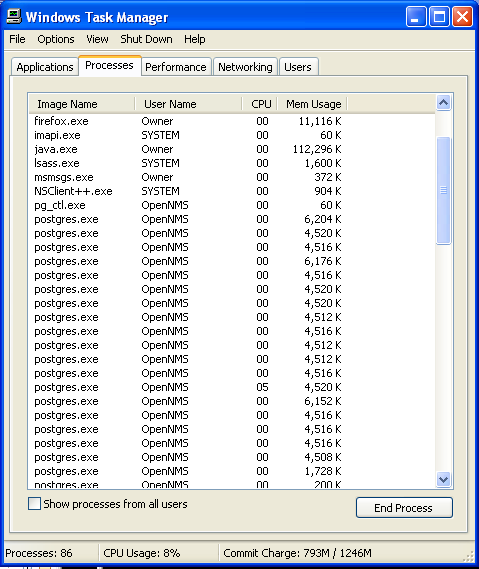

Aller dans le processus onglet, trouver le Relec Ransomware Le processus lié.

-

Maintenant, cliquez sur le bouton Terminer le processus pour fermer cette tâche.

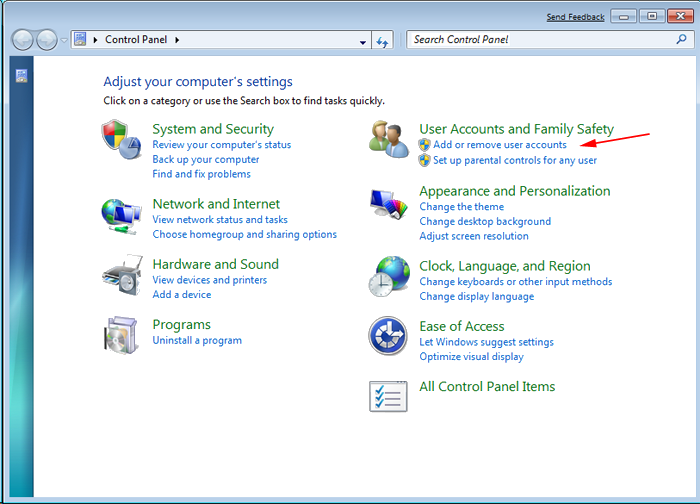

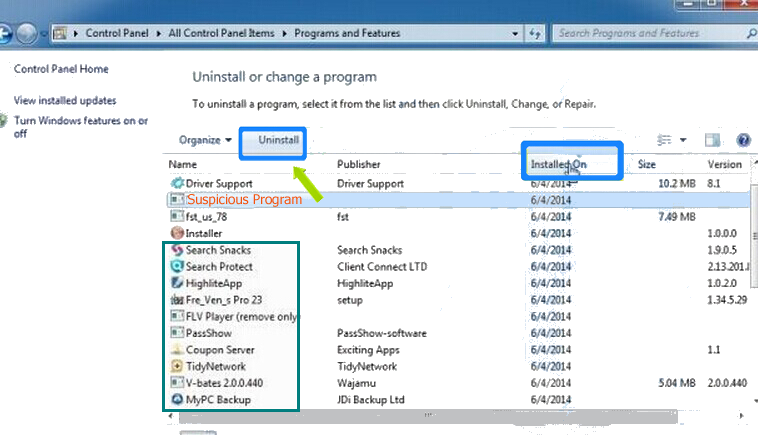

Étape 3 Désinstaller Relec Ransomware Dans le Panneau de configuration de Windows

-

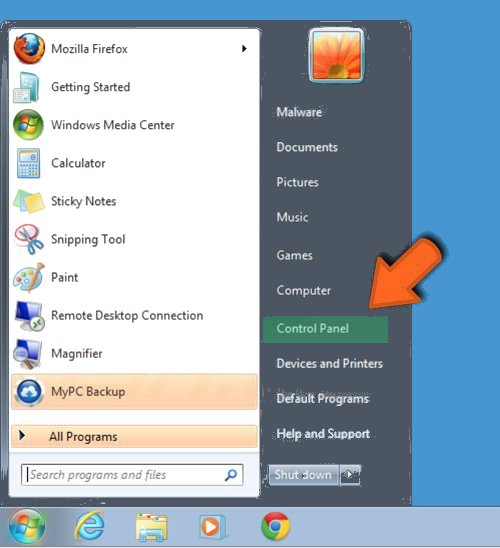

Visitez le menu Démarrer pour ouvrir le Panneau de configuration.

-

Sélectionnez Désinstaller une option de programme de la catégorie de programme.

-

Choisissez et supprimer tous les Relec Ransomware articles connexes de la liste.

B: Comment restaurer Relec Ransomware Fichiers Encrypted

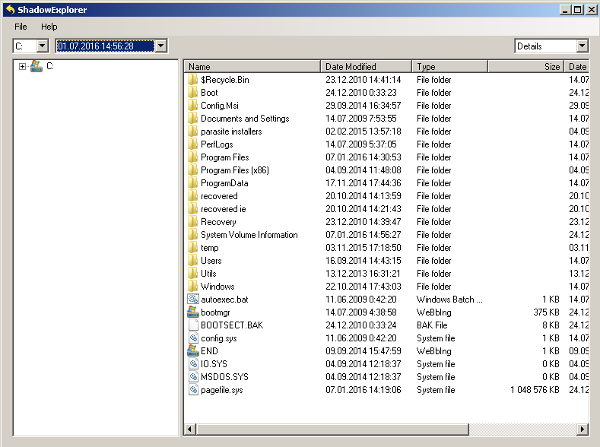

Méthode: 1 En utilisant ShadowExplorer

Après avoir retiré Relec Ransomware à partir du PC, il est important que les utilisateurs de restaurer des fichiers cryptés. Depuis, ransomware crypte presque tous les fichiers stockés à l’exception des copies d’ombre, il faut tenter de restaurer des fichiers et des dossiers originaux à l’aide de clichés instantanés. Ceci est où ShadowExplorer peut se révéler utile.

Télécharger ShadowExplorer maintenant

-

Une fois téléchargé, installez ShadowExplorer dans votre PC

-

Double-cliquez pour l’ouvrir et maintenant sélectionner C: drive à partir du panneau gauche

-

Dans la date de dépôt, les utilisateurs sont invités à choisir un encadrement du temps de atleast il y a un mois

-

Sélectionner et naviguez jusqu’au dossier contenant des données cryptées

-

Clic droit sur les données chiffrées et les fichiers

-

Choisissez l’option Exporter et sélectionnez une destination spécifique pour restaurer les fichiers d’origine

Méthode: 2 Restaurer Windows PC aux paramètres par défaut d’usine

En suivant les étapes mentionnées ci-dessus vous aidera à éliminer les Relec Ransomware à partir du PC. Toutefois, si l’infection persiste encore, les utilisateurs sont invités à restaurer leur PC sous Windows à ses paramètres par défaut d’usine.

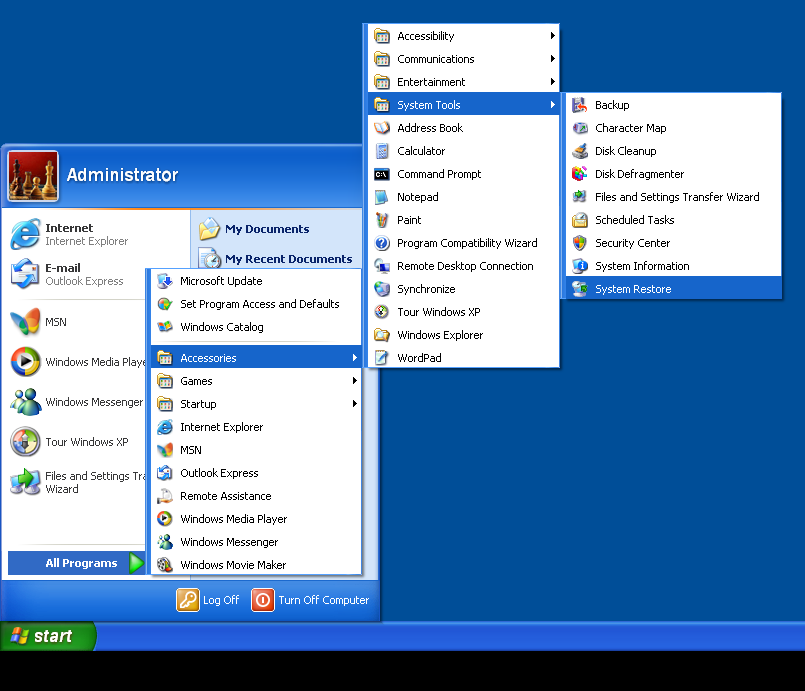

Restauration du système dans Windows XP

-

Ouvrez une session Windows en tant qu’administrateur.

-

Cliquez sur Démarrer> Tous les programmes> Accessoires.

-

Trouver Outils système et cliquez sur la restauration du système

-

Sélectionnez Restaurer mon ordinateur à une heure antérieure, puis cliquez sur Suivant.

-

Choisissez un point de restauration lorsque le système n’a pas été infecté et cliquez sur Suivant.

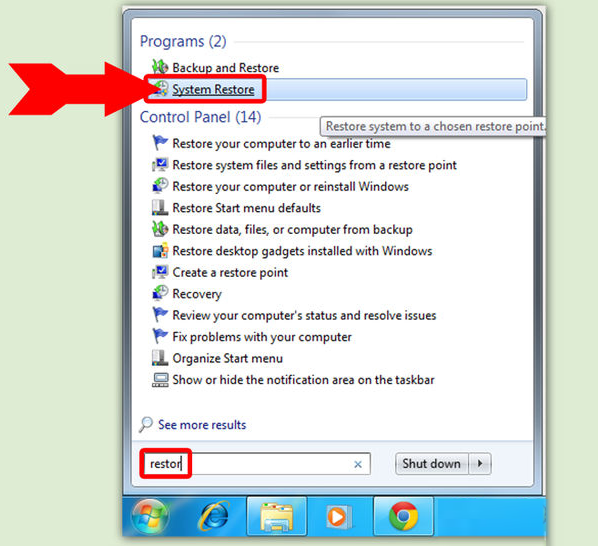

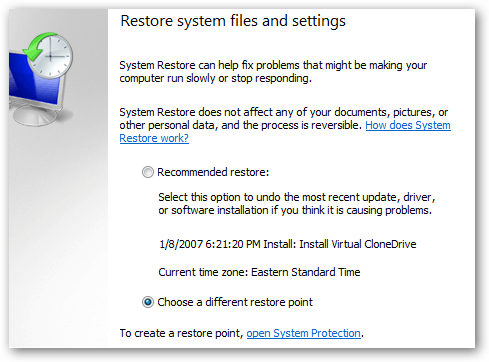

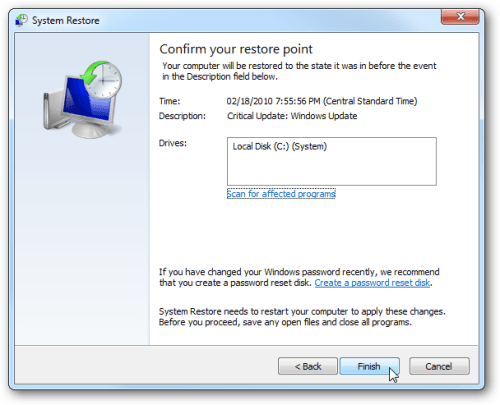

Restauration du système Windows 7 / Vista

-

Aller au menu Démarrer et de trouver la restauration dans la zone de recherche.

-

Maintenant, sélectionnez le système option dans les résultats de recherche Restaurer

-

De la fenêtre Restauration du système, cliquez sur le bouton Suivant.

-

Maintenant, sélectionnez un points de restauration lorsque votre PC n’a pas été infecté.

-

Cliquez sur Suivant et suivez les instructions.

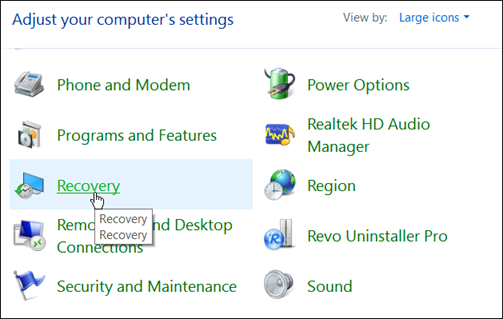

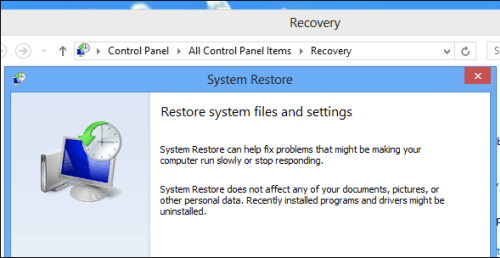

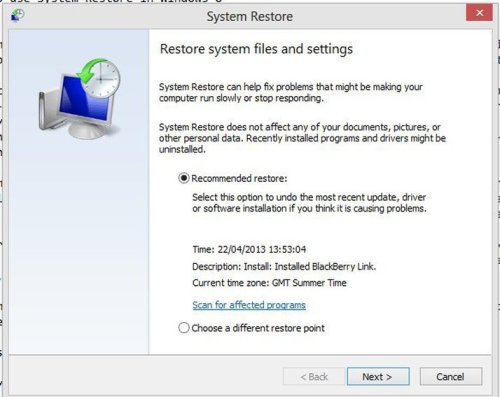

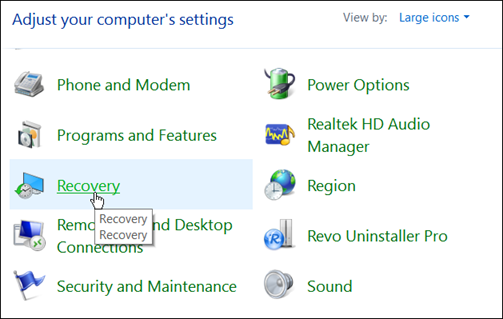

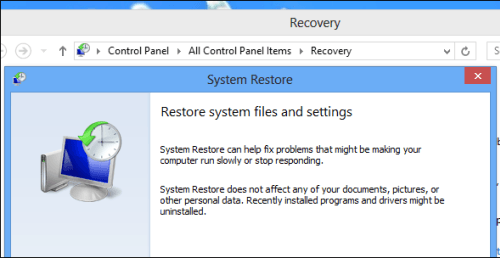

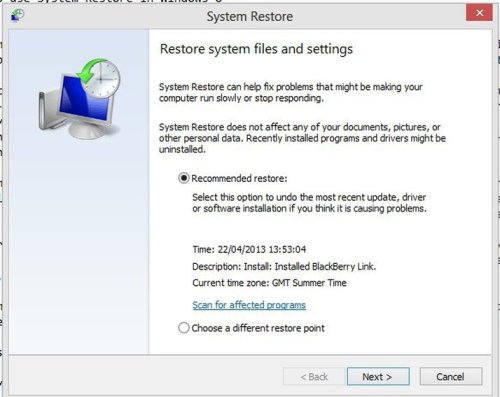

Restauration du système Windows 8

-

Aller à la boîte de recherche et tapez Panneau de configuration

-

Sélectionnez Panneau de configuration et de l’option de récupération ouverte.

-

Maintenant Sélectionnez ouvrir Système option Restaurer

-

Découvrez tout point récente restauration lorsque votre PC n’a pas été infecté.

-

Cliquez sur Suivant et suivez les directives

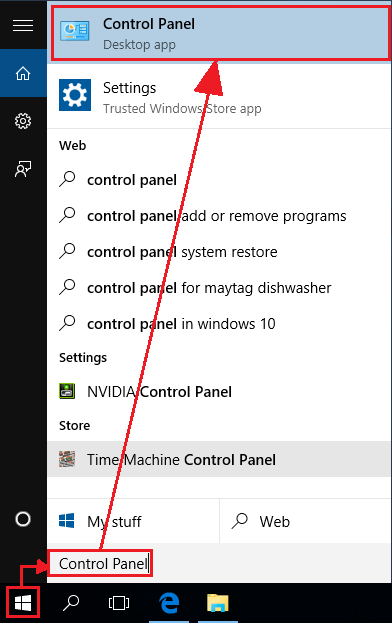

Restauration du système de Windows 10

-

Clic droit sur le menu Démarrer et sélectionnez Panneau de configuration.

-

Ouvrez le Panneau de configuration et savoir l’option de récupération.

-

Sélectionnez Recovery> Open System Restore> Suivant.

-

Choisissez un point avant l’infection Suivant> Terminer la restauration.

Méthode: 3 Utilisation du logiciel de récupération de données

Restaurez vos fichiers cryptés par Relec Ransomware avec l’aide du logiciel de récupération de données

Nous comprenons l’importance est donnée pour vous. Incase les données cryptées ne peuvent être restaurés en utilisant les méthodes ci-dessus, les utilisateurs sont invités à restaurer et à récupérer les données d’origine en utilisant un logiciel de récupération de données.