| [email protected] est un Les logiciels espions | |

| Troyen abandonné par [email protected] sont Prolaco.B, Trojan.Tracur, CeeInject.gen!AS, Win32/Pluzoks, Virus.VBInject.gen!DM, Proxy.Ranky.B, Trojan.Win32.Scar.ckkf, I-Worm.Bagle.h, IRC-Worm.NewMirc | |

| Logiciels espions associés Spyware.MSNTrackMon, Dobrowsesecure.com, TSPY_BANKER.ID, PC-Prot, Adware.BitLocker, AntivirusForAll, I-Worm.Netsky, FullSystemProtection, Spie, RegistryCleanFix, TAFbar, Dpevflbg Toolbar, Satan, SurfPlus | |

| Erreur Windows causée par [email protected] sont – 0x8024D009 WU_E_SETUP_SKIP_UPDATE An update to the Windows Update Agent was skipped due to a directive in the wuident.cab file., 0x00000075, 0x00000038, 0x80245001 WU_E_REDIRECTOR_LOAD_XML The redirector XML document could not be loaded into the DOM class., 0x80242001 WU_E_UH_LOCALONLY A request for a remote update handler could not be completed because the handler is local only., 0x00000116, 0x00000058, 0x8024401C WU_E_PT_HTTP_STATUS_REQUEST_TIMEOUT Same as HTTP status 408 – the server timed out waiting for the request., 0x8024C005 WU_E_DRV_MISSING_ATTRIBUTE The driver update is missing a required attribute. | |

| [email protected] infecte ces fichiers Windows .dll ippromon.dll, msisam11.dll, kbdusx.dll, mcastmib.dll, ciadmin.dll, dfdll.dll, Microsoft.MediaCenter.Playback.dll, tcpmonui.dll, napinit.ni.dll, PresentationFramework.Luna.dll, winstrm.dll, rsvpsp.dll, rassapi.dll |

[email protected] peut avoir entré votre PC via ces logiciels. Si vous ne les avez pas installés, éliminez-les Pathway 1.0.7 , Calcolo Redditometro 1.6 , Fireplace 3D 2.0.1 , ownCloud Client 1.7.1 , Living Dashboard #1 1.0 , SIRIUS XM Premium Online 1.3.3 , Lunar Colony 1.1.3 , Times Tables Warp 1.0.4 , Serato DJ 1.7 , Shade 1.0 , Greyhound Manager 2 1.04 , Eye Candy: Impact 5.5.2 , Claviatura 1.4.1 , Privateer Gemini Gold 0.4.3 , Flat Button Cocoa 1.1 , CursorSense | |

Supprimer facilement [email protected] des systèmes infectés

Obtenez plus de connaissances sur [email protected]

[email protected] appartient à la famille des logiciels malveillants de Troie dangereux qui remplacent les processus légitimes sur les ordinateurs Windows. Habituellement, il se cache sous le nom de compte d’utilisateur Windows légitime. Il a la capacité de rendre la machine affectée vulnérable à d’autres attaques malveillantes et ralentit également le fonctionnement normal du système et bloque les applications préinstallées. De plus, le logiciel malveillant peut échapper à la détection du programme antivirus installé. En conséquence, certains utilisateurs victimes peuvent ne pas remarquer la présence de [email protected] pendant une période prolongée et, à cause de cela, vous pouvez subir une énorme quantité de dégâts.

Techniquement parlant, ce cheval de Troie est associé à un fichier exécutable identifié comme [email protected]. Exe, considéré comme un compte utilisateur Windows intégré. La plupart du temps, les utilisateurs d’ordinateurs infectés ne remarqueraient même pas la présence du logiciel malveillant sur leur appareil. Cependant, si la menace parvient à remplacer le fichier mentionné ci-dessus par son exécutable malveillant, cela entraînera plus de problèmes sur votre PC. Dans le cas où vous essayez de modifier, supprimer, éditer, installer ou désinstaller un programme ou un fichier de votre système, un message contextuel s’affiche indiquant que vous devez obtenir l’autorisation de [email protected]. Cela est principalement dû au fait que le logiciel malveillant a pris le contrôle total de tous les fichiers de votre système d’exploitation installé, même si vous ne pouvez pas le faire en utilisant les privilèges d’administration.

Les principaux objectifs de [email protected] Malware

La seule intention de cette infestation troyenne de Troie est de contrôler votre capacité à interagir avec les fichiers système légitimes, les mises à jour Windows et certains autres programmes essentiels. Toutefois, pour vérifier si les processus exécutés sur votre ordinateur Windows sont infectés ou non par le virus [email protected], vous devez vérifier l’utilisation du processeur. Si ce processus consomme une grande quantité de ressources système, cela indique clairement que votre machine est affectée par une menace notoire.

En outre, vous remarquerez peut-être que les performances de votre ordinateur se dégradent de manière significative et que les programmes installés prennent beaucoup de temps à charger ou même à se bloquer. En outre, ce malware de Troie peut également collecter vos informations personnelles telles que votre nom, votre adresse e-mail, votre adresse personnelle et vos identifiants de connexion à des fins illicites. [email protected] recueille de telles données chaque fois que les victimes de ce malware entrent leurs identifiants de connexion et leurs mots de passe dans la fausse fenêtre contextuelle affichée par la menace. Par conséquent, les analystes de la cybersécurité vous suggèrent fortement de supprimer ce cheval de Troie en utilisant un bouclier anti-malware puissant.

Étape 1: Redémarrez votre PC Windows en Safe Mode

Trouvez tous les détails sur la façon de redémarrer votre PC en mode sans échec (si vous êtes un novice, suivez les instructions ci-dessus indiquées sur la façon de démarrer votre PC en mode quelle que soit la version de Windows qui est utilisé en tant que Windows XP, 7 Coffre-fort, Win 8, 8.1 et Windows 10)

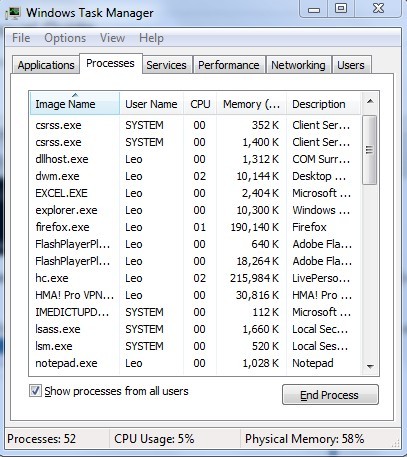

Étape 2: Retirez [email protected] à partir du Task Manager

Appuyez sur CTRL + ALT + DEL simultanément pour ouvrir le gestionnaire de tâches. Trouver [email protected] processus connexes ou tout autre processus suspects qui sont en cours d’exécution sur elle. Maintenant Sélectionnez et supprimez le virus [email protected] à partir du Gestionnaire des tâches à la fois.

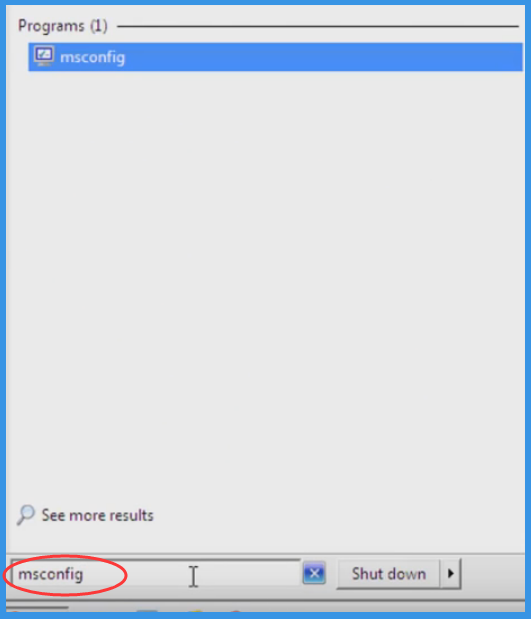

Étape 3: Comment supprimer [email protected] démarrage connexes Articles

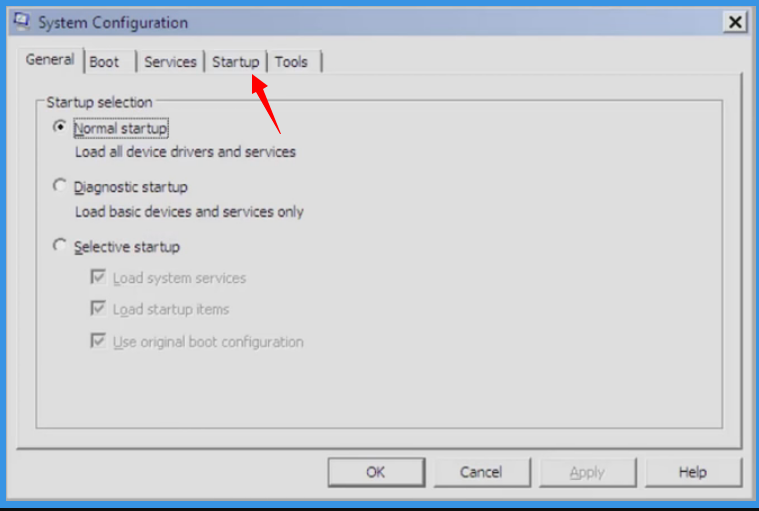

- Appuyez sur Win + R ensemble et Tapez “msconfig”.

- Maintenant, appuyez sur Entrée ou sélectionnez OK.

- option “Startup” doit être sélectionné sur l’onglet de la fenêtre pop-up

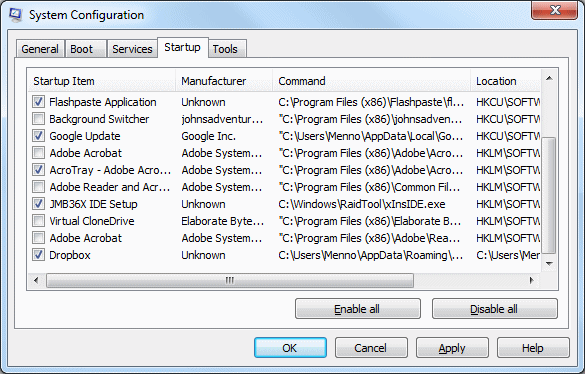

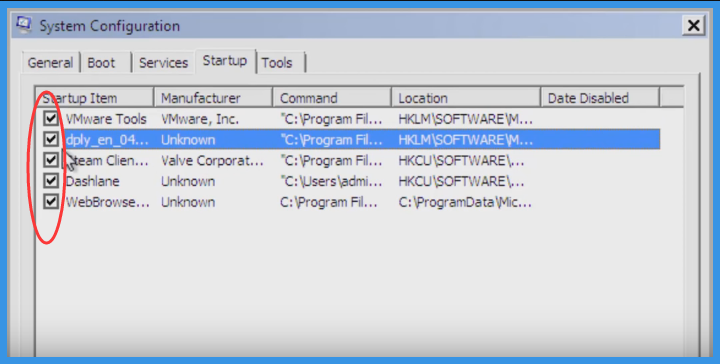

- Maintenant Rechercher pour les applications [email protected] connexes sur les éléments de démarrage

- Maintenant Décochez tous les éléments inconnus ou suspects de “Configuration du système” lié à [email protected]

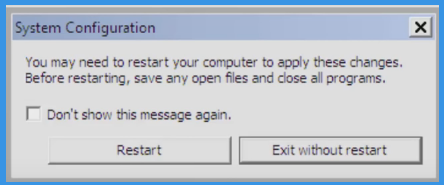

- Maintenant Cliquez et sélectionnez Redémarrer pour démarrer votre ordinateur en mode normal

Étape 4: Comment supprimer [email protected] à partir de Windows registry

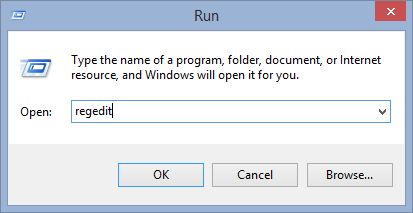

- Press Win + R in combination to Open Run Box, Type regedit on the search box and press enter.

- This will Open the registry entries.

- Find [email protected] related entries from the list and carefully delete it. However be careful and do not delete any other entries as this could severely damage the Windows Component.

Also, after completing the above steps, it is important to search for any folders and files that has been created by [email protected] and if found must be deleted.

Étape 5: Comment afficher les fichiers et dossiers cachés Créé par [email protected]

- Cliquez sur le menu Start

- Accédez au Control Panel, Rechercher Options des Folder

- Cliquez Show hidden files and folders Options, Pour votre commodité, nous avons inclus processus complet sur la façon de unhide fichiers sur toutes les versions de Windows. Ceci supprimera tous les fichiers et les dossiers associés à [email protected] qui existait sur votre système compromis.

Pourtant, si vous êtes incapable de se débarrasser de [email protected] en utilisant les étapes manuelles, vous devez analyser votre PC pour détecter [email protected].

Ne pas oublier de soumettre vos questions ou toute autre question si vous avez et obtenir une solution complète de notre panel d’experts. Bonne chance!