| Attention, de nombreux analyseurs antivirus ont détecté [email protected] ransomware comme une menace pour votre ordinateur | ||

| [email protected] ransomware est marqué par ces antivirus | ||

| Logiciel antivirus | Version | Détection |

| NANO-Antivirus | 2018.4.7814 | Commun |

| CrowdStrike Falcon (ML) | 8.4.321847 | [email protected] ransomware.AA |

| URLQuery | 3.639403 | Variante de Win32/[email protected] ransomware.A |

| Tencent | 4.4.639 | Relevancy, Sifr, Worm.Zhelatin.GG |

| Suggestion: Désinstallez [email protected] ransomware Complètement – Téléchargement gratuit | ||

[email protected] ransomware peut avoir entré votre PC via ces logiciels. Si vous ne les avez pas installés, éliminez-les Praat 5.3.76 , Timeslips Deluxe 6.0 , PodMail 2.0.5 , MONOPOLY 1.0.1 , Gesundheit 1.0.0 , LogMeIn Hamachi 2.1.0.634 , 3ivx Data Rate Calculator 1.0 , SEIntelligence 3.0.1 , YAVs RAD Tools 1.3.1 , HUDTunes 1.1 , Teddy Floppy Ear: The Race 1.0 , MACAST Lite 2.1 , FreeSign 4.2.4 , Bigasoft iPod Video Converter | |

Description détaillée de [email protected] ransomware

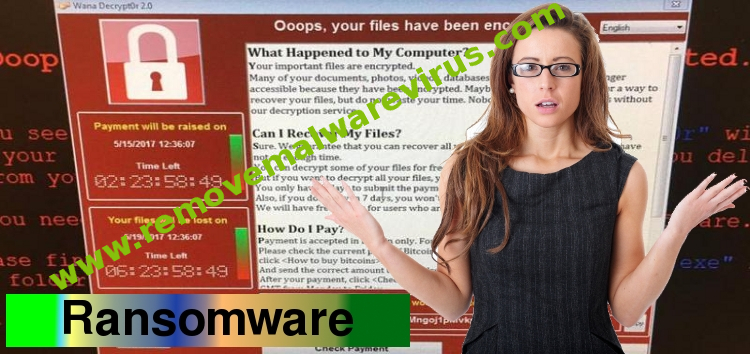

[email protected] ransomware est un malware de chiffrement de fichier et a été identifié comme une version mise à jour de son prédécesseur. Le ransomware est capable de chiffrer des fichiers de différents formats en utilisant un code de chiffrement fort et sécurisé. Les utilisateurs peuvent trouver leurs fichiers dans un état non fonctionnel dès que le ransomware lance son attaque. Il est même capable d’effectuer des modifications indésirables dans les paramètres essentiels du système, ce qui lui permet de se relancer. [email protected] ransomware a été trouvé pour supprimer les copies du volume shadow du système Windows Operatign qui rend difficile l’obtention des fichiers, mais un outil avancé, tel que celui fourni ici, peut être d’une aide immense pour la récupération de leurs fichiers. On a observé que le ransomware utilise des moyens trompeurs pour se répandre largement. [email protected] ransomware a été identifié comme pouvant utiliser des messages de spam pour alerter les utilisateurs en envoyant des documents rédigés sous forme de facture, de bon de commande, de détails de compte et de reçus bancaires pour leur faire croire à la légitimité de ces contenus. Les lignes d’objet de ces mails utilisent différents modèles qui lui permettent d’échapper aux filtres de spam de messagerie intégrés. Il a également été observé que les documents utilisent des noms et des conceptions de sociétés réputées pour faire valoir sa revendication de validation. Les utilisateurs peuvent cliquer sans le savoir sur les pièces jointes contenant le ransomware intégré en tant que macro. [email protected] ransomware a également été trouvé à utiliser des mécanismes de regroupement de logiciels pour échapper à l’examen des utilisateurs. Les charges utiles sont regroupées avec des logiciels gratuits et sont masquées en tant que formats de fichiers valides tels que les archives, qui sont immédiatement installés avec les autres applications.

[email protected] ransomware peut être observé pour chiffrer divers fichiers tels que des textes, des images, des fichiers audio, des clips vidéo, des présentations, des bases de données, des feuilles de calcul, des sauvegardes et des archives. Les fichiers peuvent immédiatement devenir méconnaissables par le système d’exploitation et ne peuvent donc pas être exécutés par celui-ci. Ils obtiennent une extension et sont renommés avec cette extension ajoutée à la fin du nom de fichier précédent. [email protected] ransomware laisse une note de rançon dans tous les dossiers existants et le bureau qui contient des informations sur l’attaque. La note demande aux utilisateurs concernés de contacter les acteurs de la menace sur un identifiant de messagerie. [email protected] ransomware informe les utilisateurs qu’ils peuvent recevoir d’autres instructions en les contactant en utilisant leur identifiant personnel, constitué de caractères aléatoires. Étant donné que la note de rançon ne donne pas de détails sur le montant de la rançon qui doit être payé par les utilisateurs pour obtenir une clé de décryptage, il est raisonnable de supposer qu’elle peut être négociée. Cependant, il est dangereux et les utilisateurs peuvent supprimer le ransomware en suivant ce post.

Retirer [email protected] ransomware à partir de votre PC

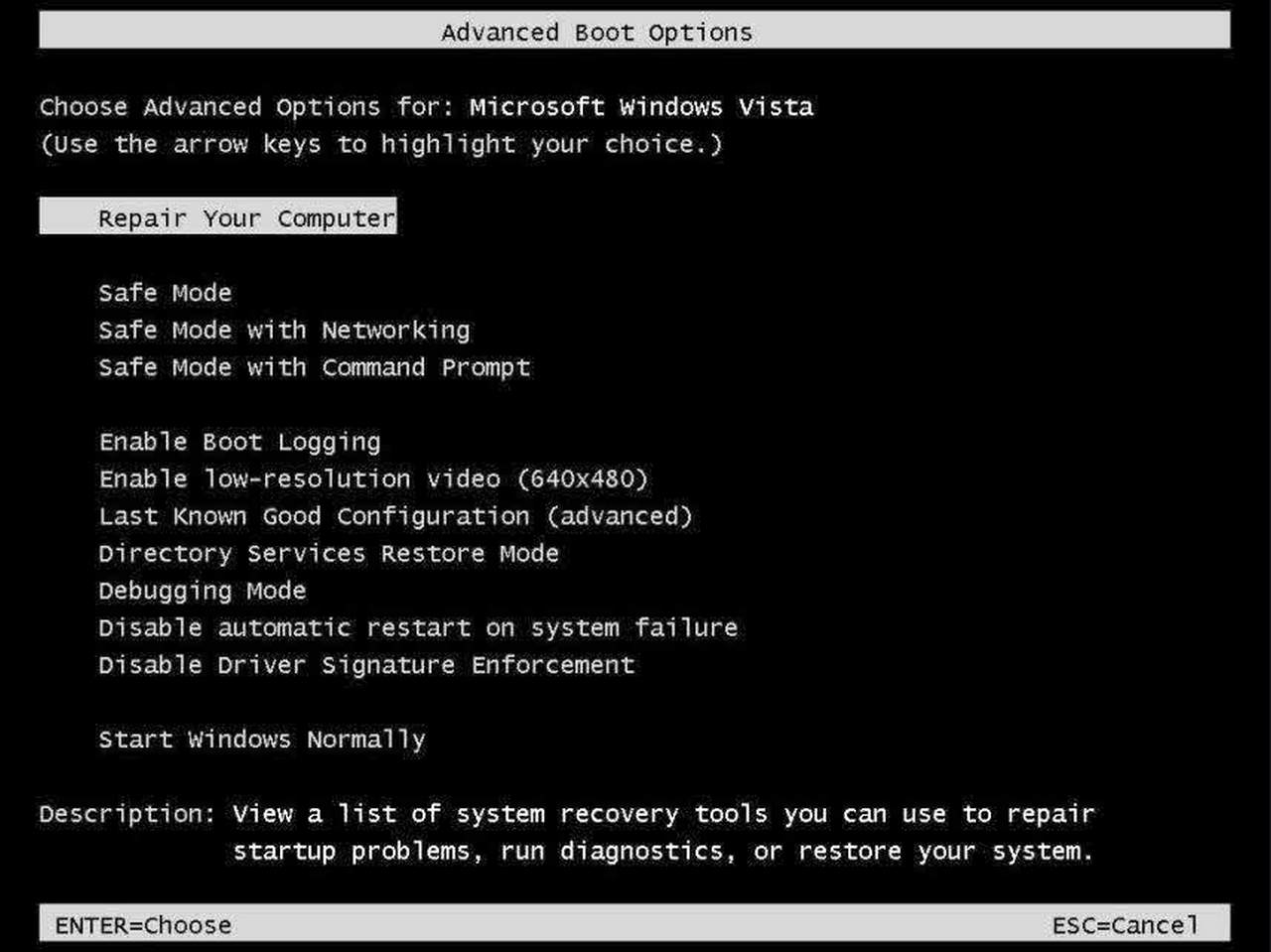

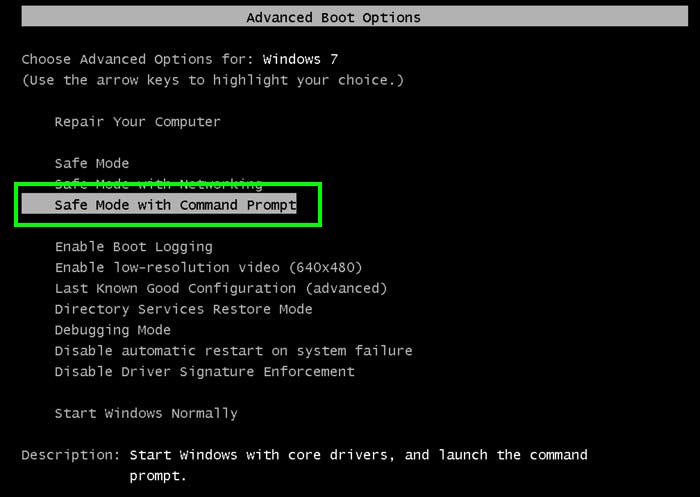

Étape 1: Retirer [email protected] ransomware en mode sans échec avec invite de commande:

- Déconnectez votre PC avec connexion réseau.

- Cliquez sur le bouton de redémarrage et continuez à appuyer sur la touche F8 régulièrement pendant le redémarrage du système.

- Lorsque “Options avancées de Windows menu” show sur votre écran.

- Puis sélectionnez “Mode sans échec avec Invite de commandes” et appuyez sur la touche Entrée.

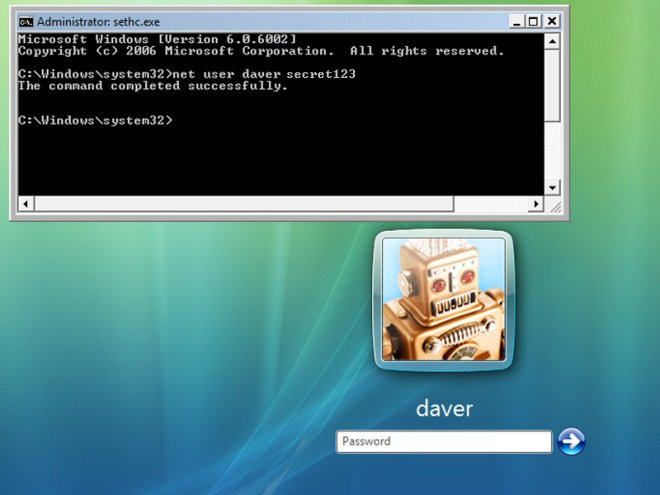

- Vous devez vous connecter votre ordinateur avec un compte administrateur pour le plein privilège.

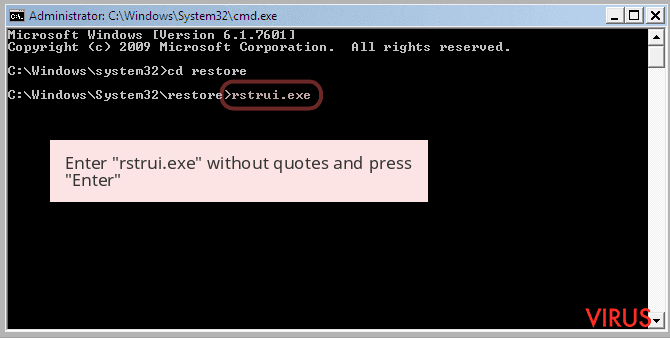

- Une fois l’invite de commande apparaît puis tapez rstrui.exe et appuyez sur Entrée

- Maintenant, suivez les instructions sur votre écran pour terminer la restauration du système.

Étape 2: Supprimer [email protected] ransomware en utilisant MSConfig en mode sans échec:

- Éteignez votre ordinateur et redémarrez à nouveau.

- Lors du démarrage appuyez sur la touche “F8” en continu pour ouvrir “Options avancées de Windows Menu”.

- Utilisez les touches fléchées pour sélectionner l’option “Mode sans échec” et appuyez sur Entrée.

- Une fois get système commencé aller au menu Démarrer. Tapez “msconfig” dans la boîte de recherche et lancez l’application.

- Allez à l’onglet Démarrage et rechercher des fichiers de% AppData% ou% Temp% des dossiers en utilisant rundll32.exe. Voir un exemple ci-dessous:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nom d’utilisateur \ AppData \ \ temp \ regepqzf.dll local, H1N1

- Désactivez toutes les entrées malveillantes et enregistrer les modifications.

- Maintenant, redémarrez votre ordinateur normalement.

Étape 3: Kill Process malveillant liés à [email protected] ransomware

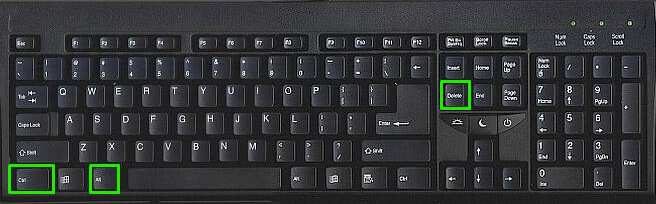

- Appuyez sur Alt + Ctrl + Suppr boutons ensemble.

- Il va ouvrir le gestionnaire de tâches sur votre écran.

- Aller dans le processus de tabulation et trouver [email protected] ransomware processus lié.

- Cliquez sur le processus de fin maintenant le bouton pour arrêter le processus en cours d’exécution.

Étape 4: Supprimer [email protected] ransomware Virus De Entrée Registre

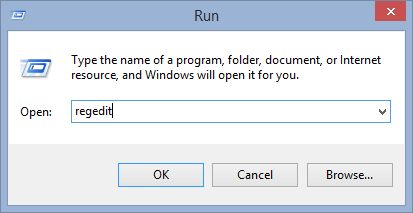

- Appuyez sur la touche “Windows + R” ensemble pour ouvrir Run Box.

- Tapez “regedit” et cliquez sur le bouton OK.

- Trouver et supprimer les entrées liées [email protected] ransomware.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Maintenant, nous espérons que vous avez complètement supprimé le virus [email protected] ransomware de votre ordinateur. Si vous êtes toujours obtenir un message de rançon à la menace ou l’impossibilité d’accéder à vos fichiers, alors cela signifie que le virus reste encore dans votre ordinateur. Dans une telle situation, vous n’avez pas d’autre choix que de retirer ce virus à l’aide d’un outil de suppression de logiciels malveillants puissant.

Alors que si vous avez une sauvegarde de vos fichiers infectés ou cryptés, alors vous pouvez également réinstaller votre système d’exploitation Windows. Cela effacera tous vos fichiers et données ainsi que l’infection [email protected] ransomware. Vous obtiendrez un système informatique complètement vide avec aucun fichier. Maintenant, vous pouvez utiliser votre sauvegarde pour récupérer vos fichiers. Si vous ne disposez pas d’une sauvegarde, puis en utilisant l’outil de suppression des logiciels malveillants est une meilleure option pour vous.

Si vous avez une question ou une question concernant votre ordinateur, alors vous pouvez facilement demander à votre problème à nos experts. Aller à la page Chiedere Questione et obtenir la réponse à votre requête directement auprès des experts sur.