Ci-dessous, une requête est nämnde att J’ai trouvé hier sur bleepingcomputer tout en surfant sur plusieurs sites de forum. Les états de requête klart à la victime est malheureusement pas kunnet détecter le nom exact du programme de ransomware rôdait dans le système car il n’y a pas d’ID de ransomware spécifique disponible pour elle.

La requête:

Donc, si vous aussi inclus sont l’un des ofre dem, alors, au lieu de perdre du temps, il est conseillé deux juste passer par le guide de déplacement de [email protected] inclus ci-dessous da det er éprouvées instructions att behandlades dans ce sont 100% de travail angående la complète suppression de presque toutes les catégories d’infection ransomware à partir du PC.

Informations générales sur [email protected]

[email protected] est un ransomware de cryptage de données extrêmement nocif qui appartient au virus de l’ argent de spectateur. Il est célèbre pour son pouvoir de contrôle. En plus du congé de temps , il pénètre dans le système, [email protected] a capable d’infecter tous les fichiers et programmes. Vos photos, fichiers PDF, musique, documents, courriels, musique, cinéma, vidéo et d’autres types de fichiers ont été verrouillés. Le format de ces fichiers vont mal avec le nom de l’extension ajoutant comme .cryptz, .micro, .crypt, .crypz. Quoi que vous voulez ouvrir ces fichiers cryptés, montre un message d’avertissement pour vous dire que ces fichiers sont cryptés et vous devez appliquer la clé de décryptage pour ouvrir. Maintenant, vous devez envoyer le montant de la rançon dans Bit-pièces de monnaie et à leur compte mentionné. Sinon, vous la perte permanente de vos tous les fichiers importants. Mais, si vous payez les frais d’échanger la clé de décryptage, la restauration de vos fichiers ne peut pas être garantie.

Comment [email protected] infecter votre ordinateur?

[email protected] ransomware est emballé sur tiers freeware du parti et le spam e – mail des pièces jointes. Au moment où vous exécutez le programme d’ installation freeware ou ouvrir les pièces jointes des e – mails de spam, virus [email protected] sera chargé dans un flash. D’autres moyens-

- Le partage des données entre plusieurs ordinateurs connectés via une connexion LAN.

- Téléchargement de logiciels piratés et jouer à des jeux en ligne.

- Cliquer sur les images et les liens suspects vacillantes sur les pages Web vicieux.

- Mise à jour OS installés dans le système informatique sur une base irrégulière.

Beaucoup de problèmes faites par [email protected]

[email protected] virus peut gérer votre ordinateur en effectuant des changements et codes freux-il en ajoutant une fois à l’ intérieur. Cette ransomware recueille des données importantes telles que l’adresse IP, logins, mots de passe, carte de débit, les détails de carte de crédit et les dossiers commerciaux. Sans votre consentement, vos renseignements personnels seraient mis en risque élevé. L’objectif principal du virus de la [email protected] est d’obtenir de l’ argent à partir de votre PC. Cette ransomware fichiers importants dégâts pour déclencher de nombreuses failles de sécurité. [email protected] a été soutenu par MoneyPak malware qui vous demande de payer une somme de rançon afin de déchiffrer les données. Ce malware consommer trop d’un grand nombre d’utilisation du processeur pour dégrader les performances de votre PC. Lorsque [email protected] laisser plus de temps dans votre ordinateur, il installe plusieurs autres menaces malveillantes sur votre ordinateur pour vous manipuler. Ce ransomware est pris en charge par des pirates distants, qui envahissent votre argent profondément. Habituellement, il bloque l’écran de votre ordinateur. Donc, il est très important de désinstaller [email protected] de Windows dès que possible.

Cliquez ici pour télécharger gratuitement [email protected] Scanner

Gratuit scanner votre PC Windows pour détecter [email protected]

A: Comment faire pour supprimer [email protected] à partir de votre PC

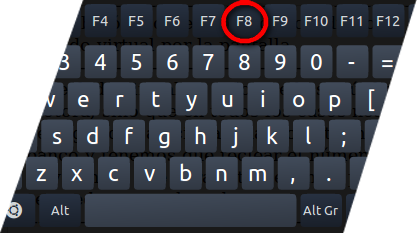

Etape 1 Comment Redémarrez Windows en mode sans échec avec réseau.

-

Cliquez sur le bouton Redémarrer pour redémarrer votre ordinateur

-

Appuyez et maintenez enfoncée la touche F8 pendant le processus de redémarrage.

-

Dans le menu de démarrage, sélectionnez Mode sans échec avec mise en réseau à l’aide des touches fléchées.

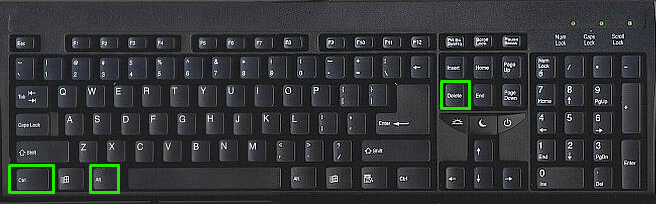

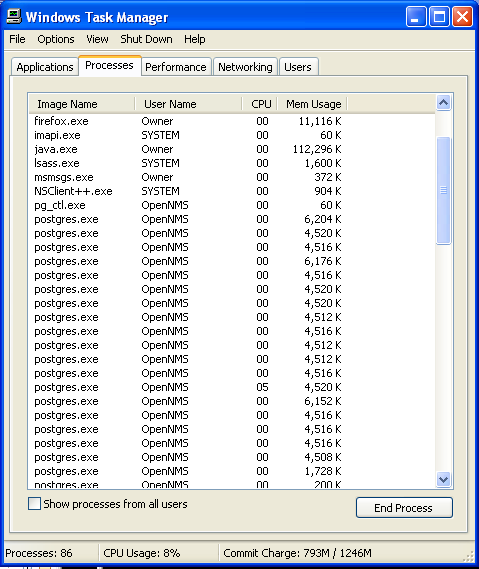

Étape 2 Comment tuer [email protected] Le processus connexe de Gestionnaire des tâches

-

Appuyez sur Ctrl + Alt + Del ensemble sur votre clavier

-

Il Ouvrez le Gestionnaire de tâches sous Windows

-

Aller dans le processus onglet, trouver le [email protected] Le processus lié.

-

Maintenant, cliquez sur le bouton Terminer le processus pour fermer cette tâche.

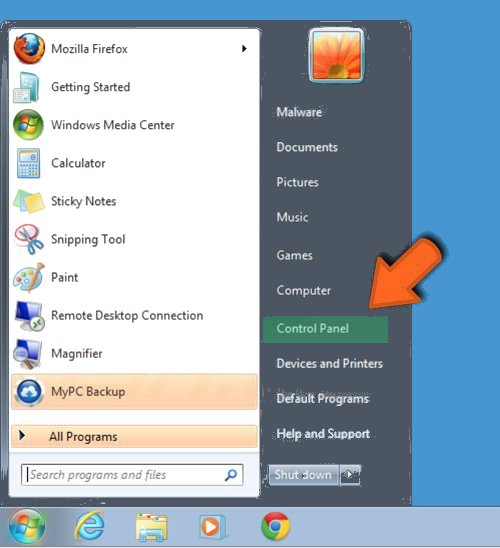

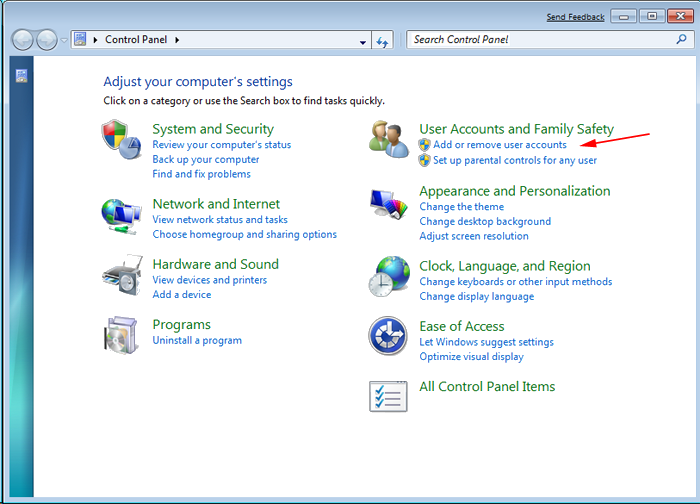

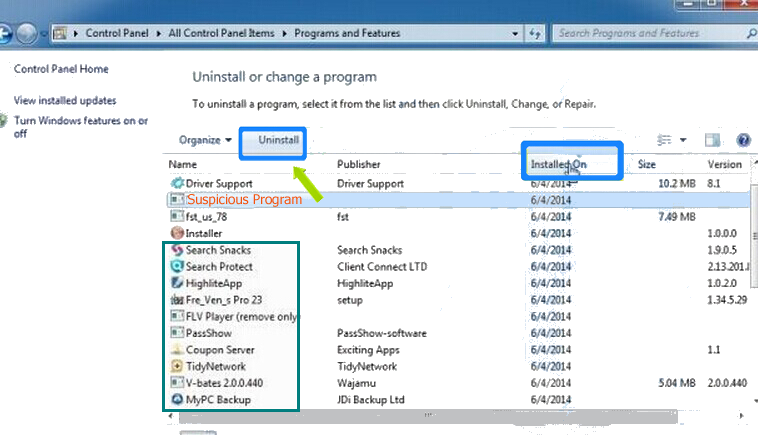

Étape 3 Désinstaller [email protected] Dans le Panneau de configuration de Windows

-

Visitez le menu Démarrer pour ouvrir le Panneau de configuration.

-

Sélectionnez Désinstaller une option de programme de la catégorie de programme.

-

Choisissez et supprimer tous les [email protected] articles connexes de la liste.

B: Comment restaurer [email protected] Fichiers Encrypted

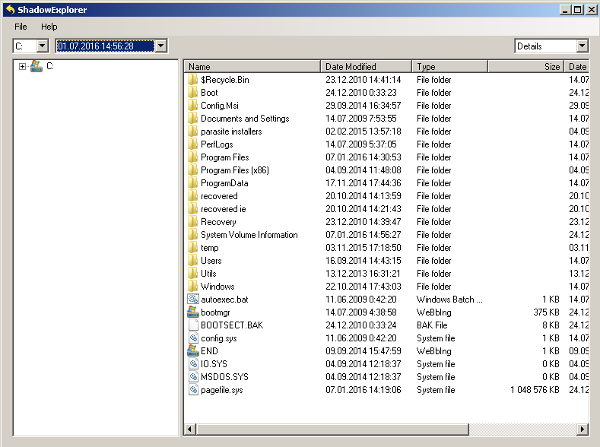

Méthode: 1 En utilisant ShadowExplorer

Après avoir retiré [email protected] à partir du PC, il est important que les utilisateurs de restaurer des fichiers cryptés. Depuis, ransomware crypte presque tous les fichiers stockés à l’exception des copies d’ombre, il faut tenter de restaurer des fichiers et des dossiers originaux à l’aide de clichés instantanés. Ceci est où ShadowExplorer peut se révéler utile.

Télécharger ShadowExplorer maintenant

-

Une fois téléchargé, installez ShadowExplorer dans votre PC

-

Double-cliquez pour l’ouvrir et maintenant sélectionner C: drive à partir du panneau gauche

-

Dans la date de dépôt, les utilisateurs sont invités à choisir un encadrement du temps de atleast il y a un mois

-

Sélectionner et naviguez jusqu’au dossier contenant des données cryptées

-

Clic droit sur les données chiffrées et les fichiers

-

Choisissez l’option Exporter et sélectionnez une destination spécifique pour restaurer les fichiers d’origine

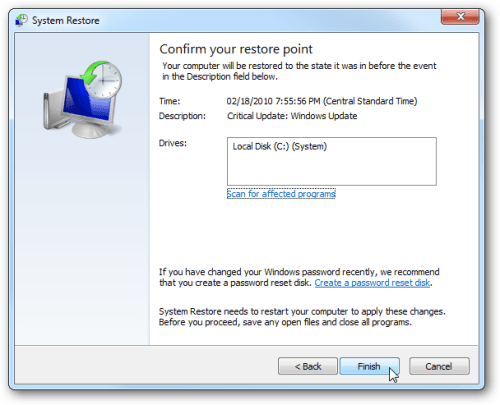

Méthode: 2 Restaurer Windows PC aux paramètres par défaut d’usine

En suivant les étapes mentionnées ci-dessus vous aidera à éliminer les [email protected] à partir du PC. Toutefois, si l’infection persiste encore, les utilisateurs sont invités à restaurer leur PC sous Windows à ses paramètres par défaut d’usine.

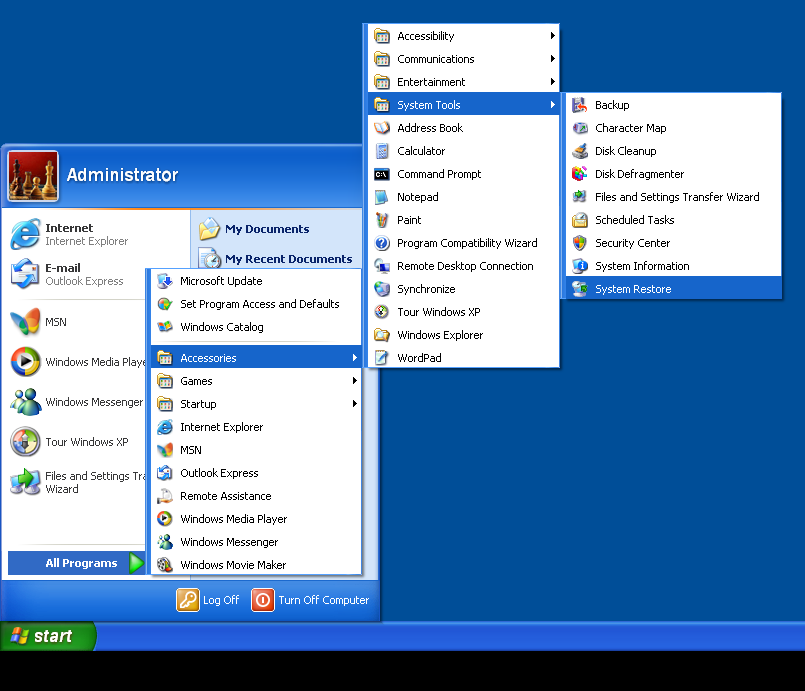

Restauration du système dans Windows XP

-

Ouvrez une session Windows en tant qu’administrateur.

-

Cliquez sur Démarrer> Tous les programmes> Accessoires.

-

Trouver Outils système et cliquez sur la restauration du système

-

Sélectionnez Restaurer mon ordinateur à une heure antérieure, puis cliquez sur Suivant.

-

Choisissez un point de restauration lorsque le système n’a pas été infecté et cliquez sur Suivant.

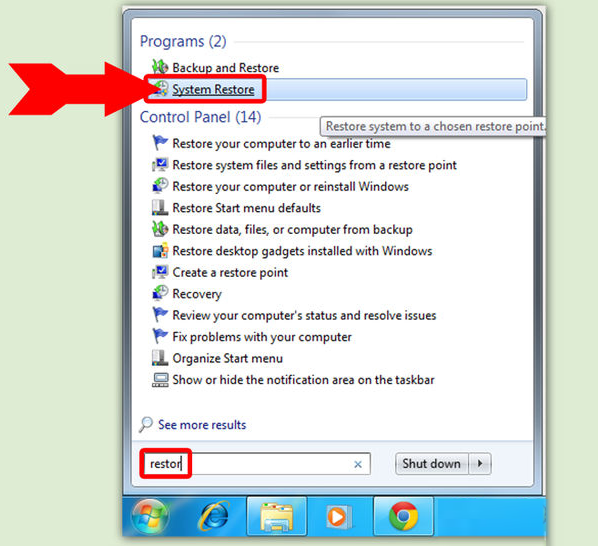

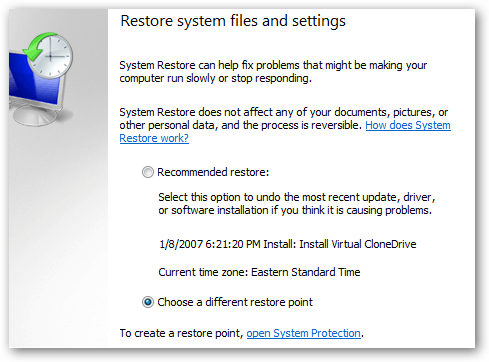

Restauration du système Windows 7 / Vista

-

Aller au menu Démarrer et de trouver la restauration dans la zone de recherche.

-

Maintenant, sélectionnez le système option dans les résultats de recherche Restaurer

-

De la fenêtre Restauration du système, cliquez sur le bouton Suivant.

-

Maintenant, sélectionnez un points de restauration lorsque votre PC n’a pas été infecté.

-

Cliquez sur Suivant et suivez les instructions.

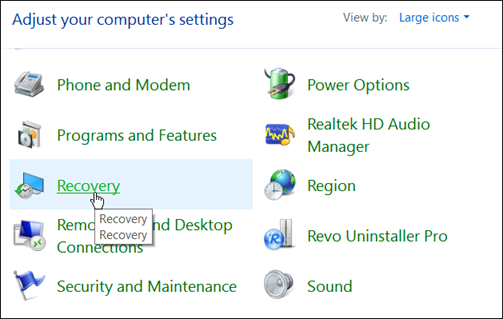

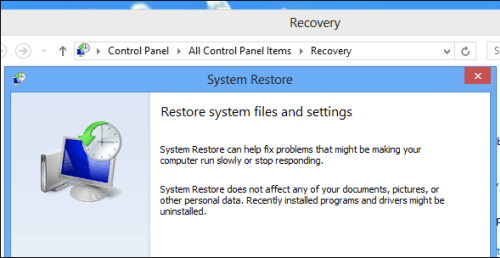

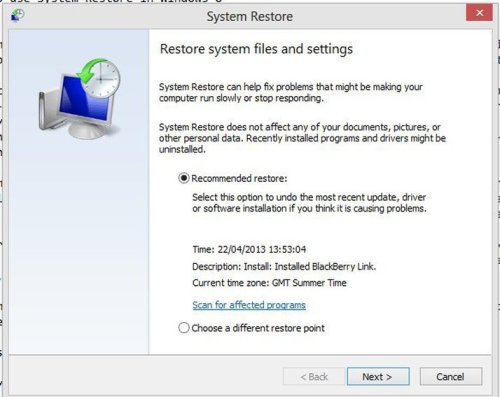

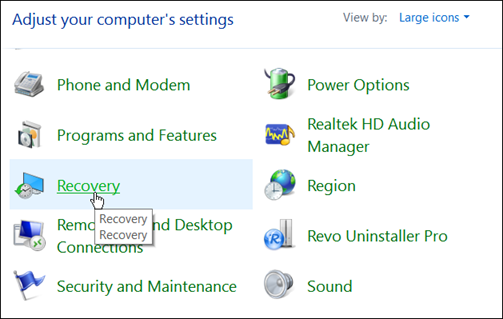

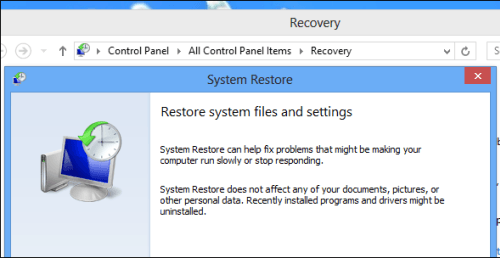

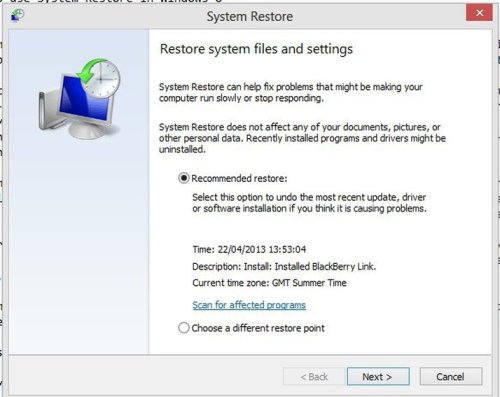

Restauration du système Windows 8

-

Aller à la boîte de recherche et tapez Panneau de configuration

-

Sélectionnez Panneau de configuration et de l’option de récupération ouverte.

-

Maintenant Sélectionnez ouvrir Système option Restaurer

-

Découvrez tout point récente restauration lorsque votre PC n’a pas été infecté.

-

Cliquez sur Suivant et suivez les directives

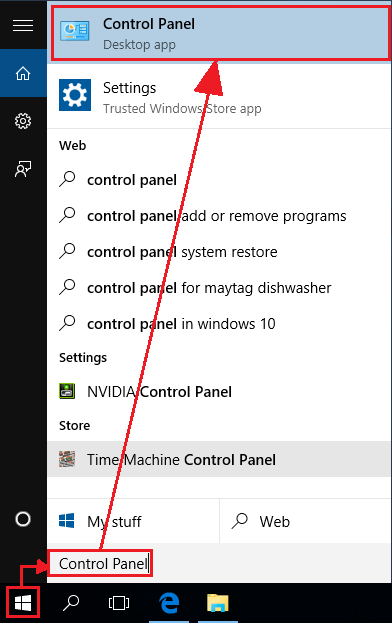

Restauration du système de Windows 10

-

Clic droit sur le menu Démarrer et sélectionnez Panneau de configuration.

-

Ouvrez le Panneau de configuration et savoir l’option de récupération.

-

Sélectionnez Recovery> Open System Restore> Suivant.

-

Choisissez un point avant l’infection Suivant> Terminer la restauration.

Méthode: 3 Utilisation du logiciel de récupération de données

Restaurez vos fichiers cryptés par [email protected] avec l’aide du logiciel de récupération de données

Nous comprenons l’importance est donnée pour vous. Incase les données cryptées ne peuvent être restaurés en utilisant les méthodes ci-dessus, les utilisateurs sont invités à restaurer et à récupérer les données d’origine en utilisant un logiciel de récupération de données.