Analyse de la menace pour: [email protected]

| prénom | [email protected] |

| Catégorie | Ransomware |

| Extension | Longues phrases |

| Famille | Congelé |

| Montant de la rançon | 0,08 BTC |

| Détection | Téléchargement gratuit [email protected] Scanner |

[email protected] est un malware extrêmement dangereux qui a été classé comme un rançongiciel. Leur but principal est de chiffrer les fichiers dans le système ciblé. Les fichiers après avoir été cryptés ne peuvent plus être utilisés comme avant. Les utilisateurs sont informés de ce cryptage et il est conseillé d'obtenir un décrypteur sous la forme d'une clé privée en contactant les cybercriminels concernés. Ils sont généralement chargés de payer une certaine quantité comme une rançon pour la réception de la clé de déchiffrement. Bien qu'il soit conseillé que les utilisateurs ne doivent pas suivre ces instructions en aucune circonstance. Il a été découvert que [email protected] ransomware appartient à la famille de ransomware FROZEN. Cette famille a de nombreux rançongiciels qui sont largement diffusés sur le web en utilisant divers moyens tels que les spams, les faux logiciels gratuits, les mises à jour logicielles et les patchs. La méthode du spam utilise des messages exclusivement conçus avec différents modèles, ce qui l'aide à contourner les filtres de sécurité. Même certains utilisateurs peuvent être persuadés et croire leur légitimité. Ces messages ont été conçus pour contenir des noms et des associations de marques avec des entreprises réputées. Ils ont généralement une ligne d'objet intimidant comme un mémo de commande et une facture de produit qui incitent les utilisateurs à cliquer dessus. [email protected] est généralement intégré dans ces documents en tant que macros et peut donc exécuter sa charge utile lors de son lancement. La méthode empaquetée est normalement utilisée pour s'installer silencieusement dans le système car le ransomware peut être caché sous un formate de fichier légitime avec un nom valide. Les utilisateurs peuvent ignorer le processus d'installation et ainsi permettre l'exécution de fichiers associés au logiciel malveillant.

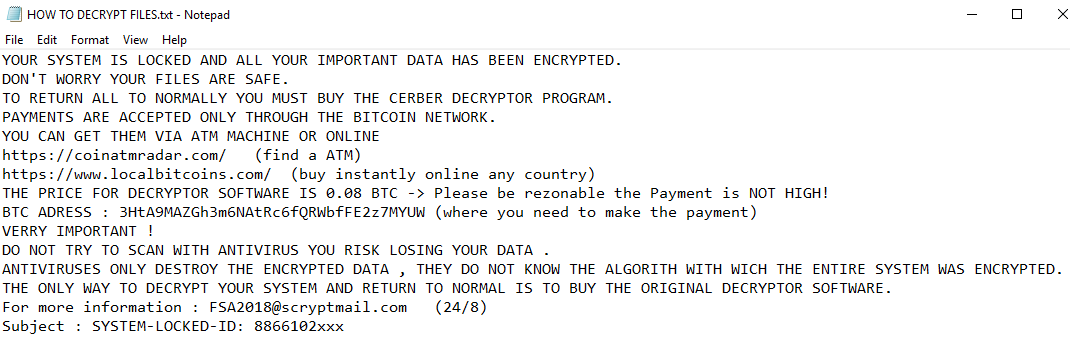

[email protected] a été conçu pour évaluer le système hôte ciblé. Il aide le ransomware à crypter des fichiers importants et il est capable de crypter des fichiers de différents formats tels que des images, des fichiers audio, des clips vidéo, des documents textuels, des tableurs et des bases de données, des archives et des sauvegardes. Peu de temps après le cryptage, le ransomware a été trouvé pour renommer le fichier avec de longues phrases telles que «… Fichiers-Frozen-BESOIN-FAIRE-PAIEMENT-POUR-DECRYPTEUR-OU-TOUS-VOS FICHIERS-WILL-BE- DEFINITIVEMENT '. Ces extensions rendent le fichier illisible par le système d'exploitation et ne peuvent donc plus être utilisées. Il laisse une note de rançon nommée "HOW TO DECRYPT FILES.txt" qui informe les utilisateurs de payer une somme de 0.08 BTC, pour recevoir le décrypteur. Il serait sage pour les utilisateurs de ne pas les contacter sur [email protected], car ils peuvent trouver ces instructions utiles pour supprimer le ransomware.

Cliquez ici pour télécharger gratuitement [email protected] Scanner

Retirer [email protected] à partir de votre PC

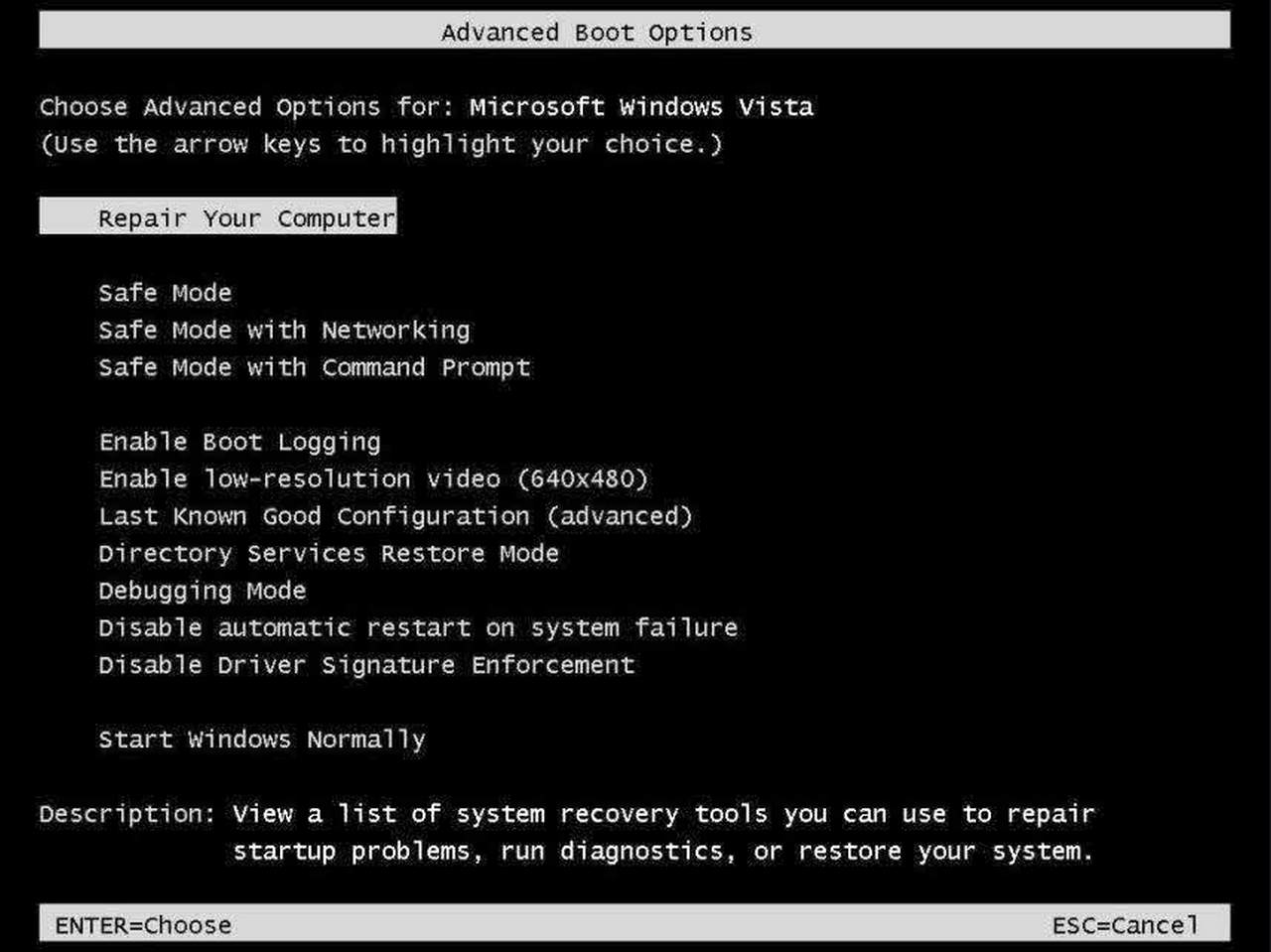

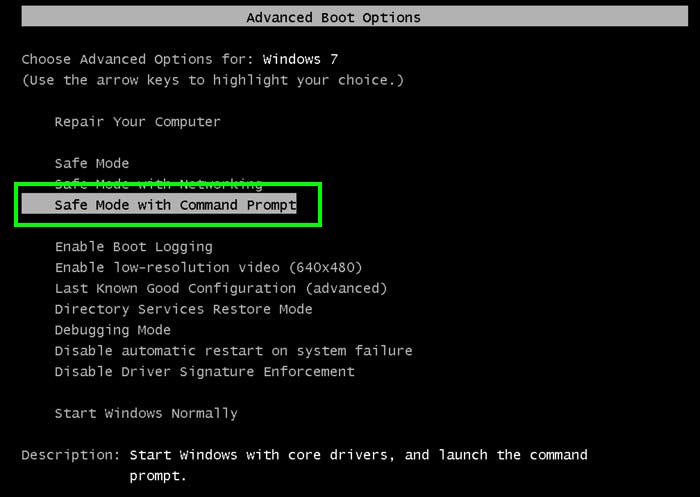

Étape 1: Retirer [email protected] en mode sans échec avec invite de commande:

- Déconnectez votre PC avec connexion réseau.

- Cliquez sur le bouton de redémarrage et continuez à appuyer sur la touche F8 régulièrement pendant le redémarrage du système.

- Lorsque “Options avancées de Windows menu” show sur votre écran.

- Puis sélectionnez “Mode sans échec avec Invite de commandes” et appuyez sur la touche Entrée.

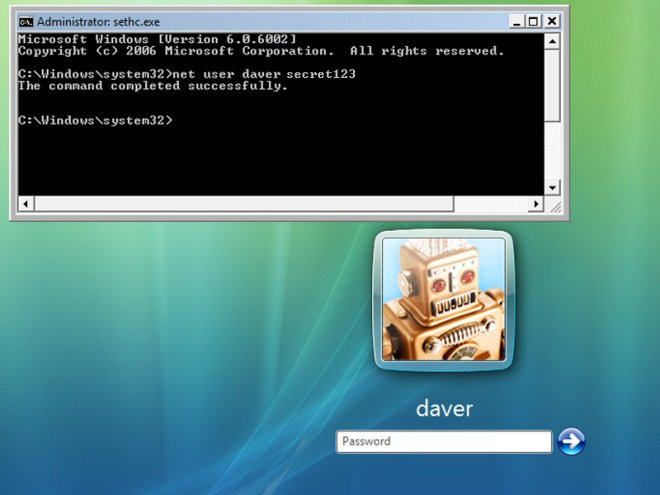

- Vous devez vous connecter votre ordinateur avec un compte administrateur pour le plein privilège.

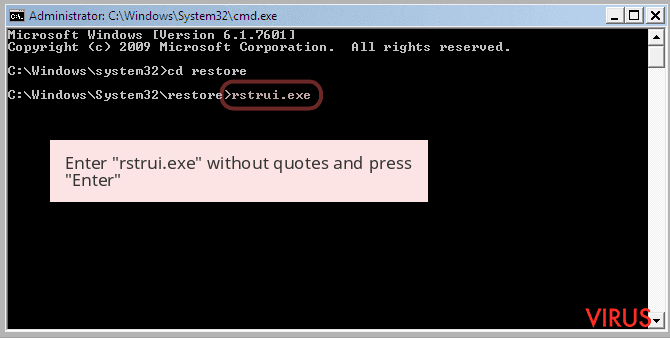

- Une fois l’invite de commande apparaît puis tapez rstrui.exe et appuyez sur Entrée

- Maintenant, suivez les instructions sur votre écran pour terminer la restauration du système.

Étape 2: Supprimer [email protected] en utilisant MSConfig en mode sans échec:

- Éteignez votre ordinateur et redémarrez à nouveau.

- Lors du démarrage appuyez sur la touche “F8” en continu pour ouvrir “Options avancées de Windows Menu”.

- Utilisez les touches fléchées pour sélectionner l’option “Mode sans échec” et appuyez sur Entrée.

- Une fois get système commencé aller au menu Démarrer. Tapez “msconfig” dans la boîte de recherche et lancez l’application.

- Allez à l’onglet Démarrage et rechercher des fichiers de% AppData% ou% Temp% des dossiers en utilisant rundll32.exe. Voir un exemple ci-dessous:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nom d’utilisateur \ AppData \ \ temp \ regepqzf.dll local, H1N1

- Désactivez toutes les entrées malveillantes et enregistrer les modifications.

- Maintenant, redémarrez votre ordinateur normalement.

Étape 3: Kill Process malveillant liés à [email protected]

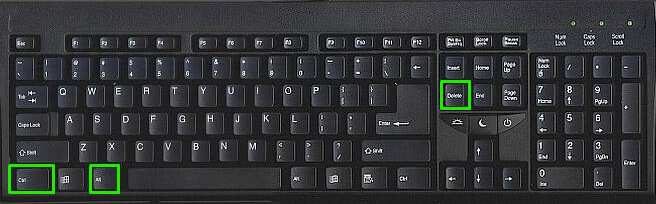

- Appuyez sur Alt + Ctrl + Suppr boutons ensemble.

- Il va ouvrir le gestionnaire de tâches sur votre écran.

- Aller dans le processus de tabulation et trouver [email protected] processus lié.

- Cliquez sur le processus de fin maintenant le bouton pour arrêter le processus en cours d’exécution.

Étape 4: Supprimer [email protected] Virus De Entrée Registre

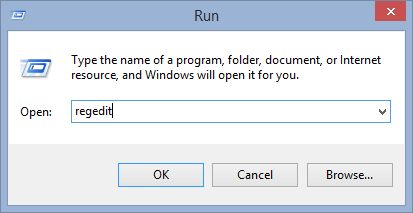

- Appuyez sur la touche “Windows + R” ensemble pour ouvrir Run Box.

- Tapez “regedit” et cliquez sur le bouton OK.

- Trouver et supprimer les entrées liées [email protected].

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Maintenant, nous espérons que vous avez complètement supprimé le virus [email protected] de votre ordinateur. Si vous êtes toujours obtenir un message de rançon à la menace ou l’impossibilité d’accéder à vos fichiers, alors cela signifie que le virus reste encore dans votre ordinateur. Dans une telle situation, vous n’avez pas d’autre choix que de retirer ce virus à l’aide d’un outil de suppression de logiciels malveillants puissant.

Alors que si vous avez une sauvegarde de vos fichiers infectés ou cryptés, alors vous pouvez également réinstaller votre système d’exploitation Windows. Cela effacera tous vos fichiers et données ainsi que l’infection [email protected]. Vous obtiendrez un système informatique complètement vide avec aucun fichier. Maintenant, vous pouvez utiliser votre sauvegarde pour récupérer vos fichiers. Si vous ne disposez pas d’une sauvegarde, puis en utilisant l’outil de suppression des logiciels malveillants est une meilleure option pour vous.

Si vous avez une question ou une question concernant votre ordinateur, alors vous pouvez facilement demander à votre problème à nos experts. Aller à la page Chiedere Questione et obtenir la réponse à votre requête directement auprès des experts sur.