| Attention, de nombreux analyseurs antivirus ont détecté [email protected] ransomware comme une menace pour votre ordinateur | ||

| [email protected] ransomware est marqué par ces antivirus | ||

| Logiciel antivirus | Version | Détection |

| Palo Alto Networks (Known Signatures) | 2018.2.4122 | Générique |

| Endgame | 7.0.833501 | [email protected] ransomware.BA |

| PhishLabs | 6.125434 | Variante de Win64/[email protected] ransomware.C |

| Zerofox | 8.3.327 | Get-Torrent, BitDownload, Spyware.BroadcastDSSAGENT |

| Suggestion: Désinstallez [email protected] ransomware Complètement – Téléchargement gratuit | ||

[email protected] ransomware peut avoir entré votre PC via ces logiciels. Si vous ne les avez pas installés, éliminez-les Digital Pro Golf 2.0 , JigPlay 1.1 , ColorBurst Overdrive , DVDxDV Pro , TapTempo 1.0 , Primate 1.5.2 , LOWA ESL Memory Game 1.8.2 , Quickie Web Albums 4.3.4 , Meet the Flash , Make Icon 1.0 , findPrimeFactors 1.6 , Aiseesoft Flash Converter , Pinegrow Web Designer 2.1 , Conduct 1.1.4 | |

Informations de [email protected] ransomware En bref

[email protected] ransomware est un autre ransomware de chiffrement de fichiers le plus vicieux et le plus dangereux qui a été conçu et créé par les cyber-pirates vicieux pour faire chanter les utilisateurs du système et gagner de l’argent. Cette variante de ransomware cible principalement les systèmes basés sur Windows OS, y compris Windows Server, XP, Vista, NT, Me, 7, 8 / 8.1 et la version la plus récente de Windows 10. De même, le ransomware traditionnel a également pour objectif argent des utilisateurs du système affectés.

Méthodes de transmission de [email protected] ransomware

Étant une partie de ransomware, il entre également en silence sur le PC Windows en utilisant plusieurs techniques trompeuses, mais la principale source d’infiltration est le spam. Les créateurs ou les escrocs de ce ransomware ont souvent créé plusieurs messages de spam et les ont envoyés à la boîte de réception des utilisateurs. Lorsque les utilisateurs ouvrent un message de spam ou téléchargent une pièce jointe douteuse, [email protected] ransomware entre secrètement dans le PC. En outre, il peut également entrer dans le système lorsque les utilisateurs du système téléchargent des packages gratuits, visitent un domaine de jeu ou de piratage, mettent à jour le système d’exploitation via un lien redirigé, etc.

Actions effectuées par [email protected] ransomware

Dès que [email protected] ransomware entre dans le système, il utilise un algorithme puissant et sophistiqué pour crypter presque tous les types de données trouvées dans le système infecté, tels que des fichiers audio, vidéo, images, bases de données, documents, etc. Après avoir verrouillé tous les fichiers, cela empêche les utilisateurs du système affectés d’accéder normalement à leur PC, puis de placer une note de rançon sur l’arrière-plan du système. La note de rançon est juste une création de cybercriminels utilisés pour menacer les utilisateurs du système. En affichant la note de rançon, les développeurs demandent aux victimes de payer les frais exigés, mais vous ne devez en aucun cas les payer. Pour restaurer des fichiers, il est nécessaire de supprimer instantanément [email protected] ransomware de la machine infectée.

Retirer [email protected] ransomware à partir de votre PC

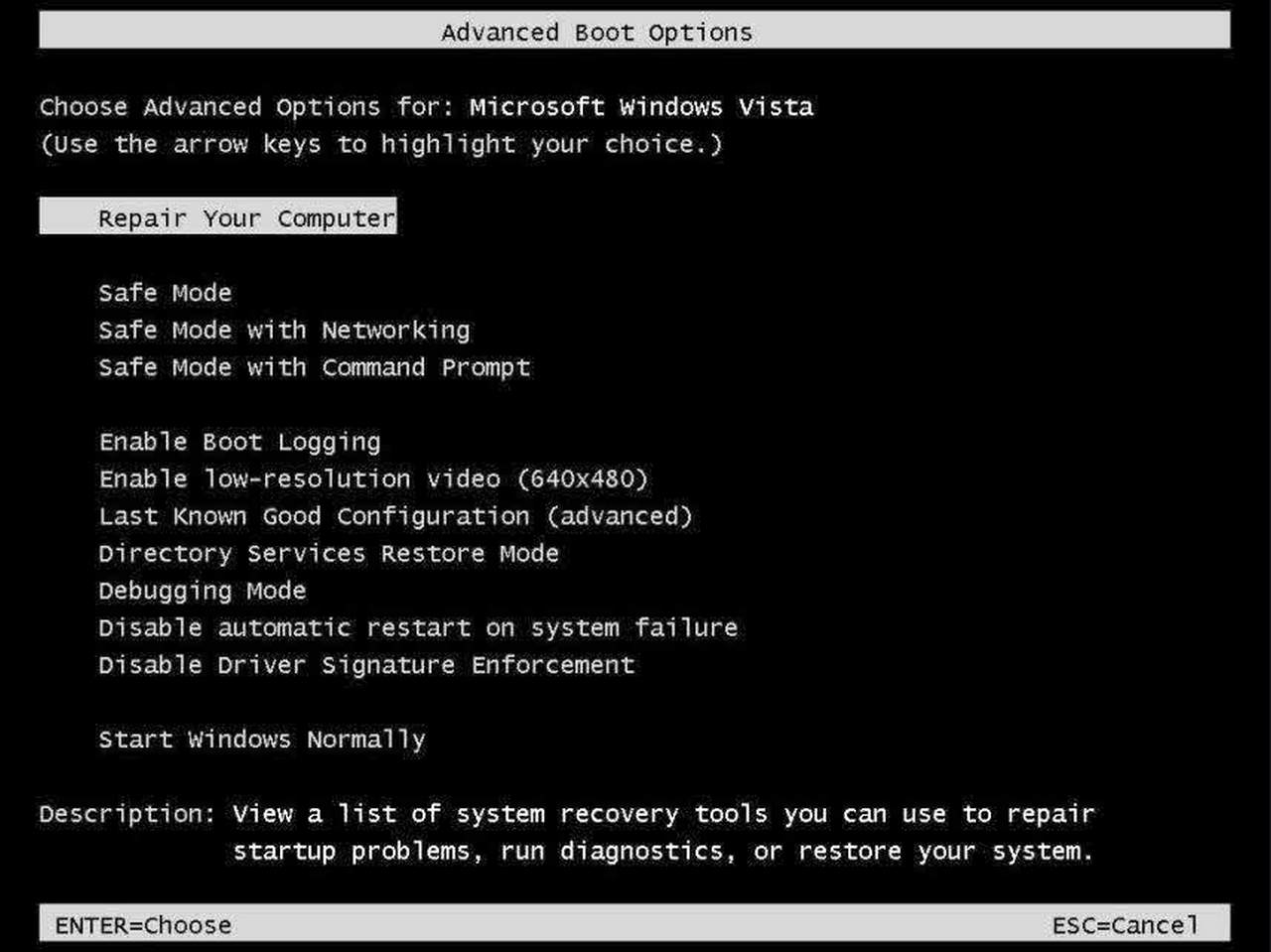

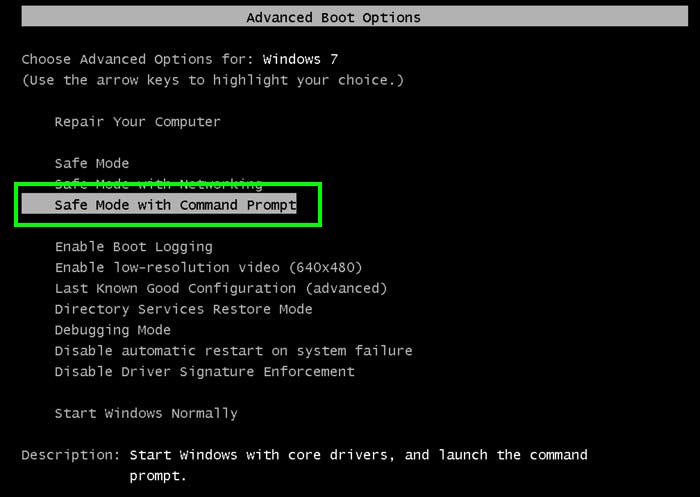

Étape 1: Retirer [email protected] ransomware en mode sans échec avec invite de commande:

- Déconnectez votre PC avec connexion réseau.

- Cliquez sur le bouton de redémarrage et continuez à appuyer sur la touche F8 régulièrement pendant le redémarrage du système.

- Lorsque “Options avancées de Windows menu” show sur votre écran.

- Puis sélectionnez “Mode sans échec avec Invite de commandes” et appuyez sur la touche Entrée.

- Vous devez vous connecter votre ordinateur avec un compte administrateur pour le plein privilège.

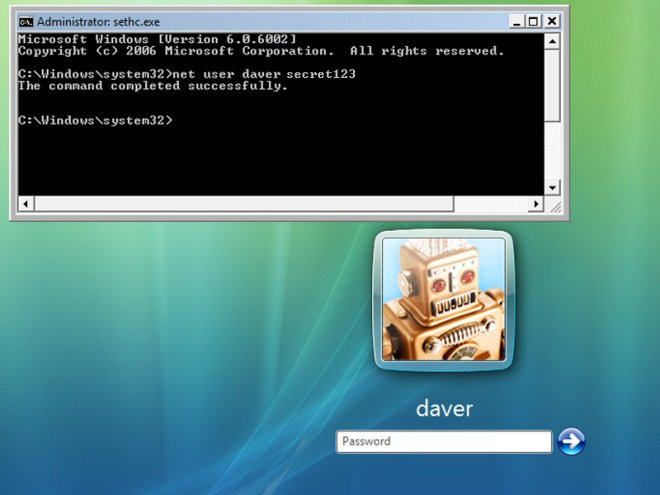

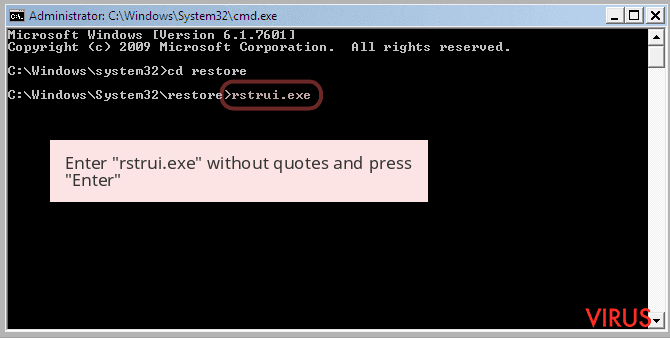

- Une fois l’invite de commande apparaît puis tapez rstrui.exe et appuyez sur Entrée

- Maintenant, suivez les instructions sur votre écran pour terminer la restauration du système.

Étape 2: Supprimer [email protected] ransomware en utilisant MSConfig en mode sans échec:

- Éteignez votre ordinateur et redémarrez à nouveau.

- Lors du démarrage appuyez sur la touche “F8” en continu pour ouvrir “Options avancées de Windows Menu”.

- Utilisez les touches fléchées pour sélectionner l’option “Mode sans échec” et appuyez sur Entrée.

- Une fois get système commencé aller au menu Démarrer. Tapez “msconfig” dans la boîte de recherche et lancez l’application.

- Allez à l’onglet Démarrage et rechercher des fichiers de% AppData% ou% Temp% des dossiers en utilisant rundll32.exe. Voir un exemple ci-dessous:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nom d’utilisateur \ AppData \ \ temp \ regepqzf.dll local, H1N1

- Désactivez toutes les entrées malveillantes et enregistrer les modifications.

- Maintenant, redémarrez votre ordinateur normalement.

Étape 3: Kill Process malveillant liés à [email protected] ransomware

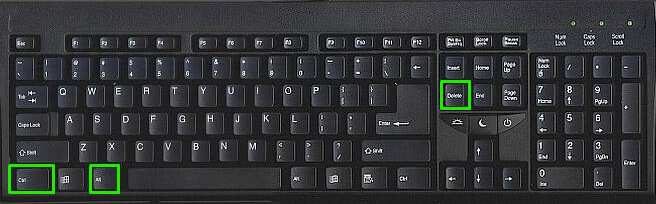

- Appuyez sur Alt + Ctrl + Suppr boutons ensemble.

- Il va ouvrir le gestionnaire de tâches sur votre écran.

- Aller dans le processus de tabulation et trouver [email protected] ransomware processus lié.

- Cliquez sur le processus de fin maintenant le bouton pour arrêter le processus en cours d’exécution.

Étape 4: Supprimer [email protected] ransomware Virus De Entrée Registre

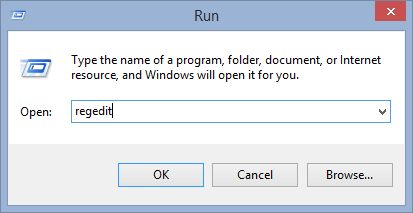

- Appuyez sur la touche “Windows + R” ensemble pour ouvrir Run Box.

- Tapez “regedit” et cliquez sur le bouton OK.

- Trouver et supprimer les entrées liées [email protected] ransomware.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Maintenant, nous espérons que vous avez complètement supprimé le virus [email protected] ransomware de votre ordinateur. Si vous êtes toujours obtenir un message de rançon à la menace ou l’impossibilité d’accéder à vos fichiers, alors cela signifie que le virus reste encore dans votre ordinateur. Dans une telle situation, vous n’avez pas d’autre choix que de retirer ce virus à l’aide d’un outil de suppression de logiciels malveillants puissant.

Alors que si vous avez une sauvegarde de vos fichiers infectés ou cryptés, alors vous pouvez également réinstaller votre système d’exploitation Windows. Cela effacera tous vos fichiers et données ainsi que l’infection [email protected] ransomware. Vous obtiendrez un système informatique complètement vide avec aucun fichier. Maintenant, vous pouvez utiliser votre sauvegarde pour récupérer vos fichiers. Si vous ne disposez pas d’une sauvegarde, puis en utilisant l’outil de suppression des logiciels malveillants est une meilleure option pour vous.

Si vous avez une question ou une question concernant votre ordinateur, alors vous pouvez facilement demander à votre problème à nos experts. Aller à la page Chiedere Questione et obtenir la réponse à votre requête directement auprès des experts sur.