Informations de [email protected] Ransomware en bref

[email protected] Ransomware est déployé en tant que version personnalisée de Scarab-Turkish Ransomware, qui a été identifiée par les chercheurs en programmes malveillants la semaine dernière en septembre 2018. Le nom de ce ransomware est basé sur l'adresse e-mail utilisée par le pirate après le ciblage leur. Il est programmé pour cibler tous les systèmes s'exécutant sous Windows et communiquer avec le nouvel ensemble de serveurs C & C. Semblable à un autre membre de la famille Scarab, il vise également à verrouiller des fichiers et à leur extorquer de l’argent, mais l’aspect le plus remarquable de [email protected] Ransomware est qu’il délivre un message de rançon en langue turque.

Résumé de [email protected] Ransomware

| Nom de la menace | [email protected] Ransomware |

| Type de menace | Programme File Cryptor |

| Catégorie | Ransomware |

| Découvert sur | Dernière semaine de septembre 2018 |

| Identifiée en tant que | Version personnalisée de Scarab-Turkish Ransomware |

| Appartient à | Famille Scarab Ransomware |

| Niveau de risque |  |

| PC concernés | Système Windows |

| Chiffre utilisé | AES + RSA |

| Extension de fichier | .firmabilgileri |

| Adresse e-mail | [email protected] |

| Recommandations de déménagement | Téléchargez Windows Scanner Tool pour détecter et supprimer [email protected] Ransomware. |

Moyens par lesquels [email protected] Ransomware compromet le PC

[email protected] Ransomware est un autre membre de la famille Scarab Ransomware et se transmet principalement au système utilisateur par le biais de spams. Les pirates informatiques ont souvent créé des fichiers DOCX et PDF corrompus comportant des logos de services des ressources humaines ou de sociétés Internet de confiance, dans le seul but de convaincre les utilisateurs de charger le contenu potentiellement dangereux. L’ouverture de tout fichier corrompu, intentionnellement ou non, mènera automatiquement votre ordinateur à l’attaque [email protected] Ransomware. Par conséquent, il est strictement conseillé de ne pas ouvrir de pièce jointe suspecte.

Activités réalisées par [email protected] Ransomware pour transformer un utilisateur en victime

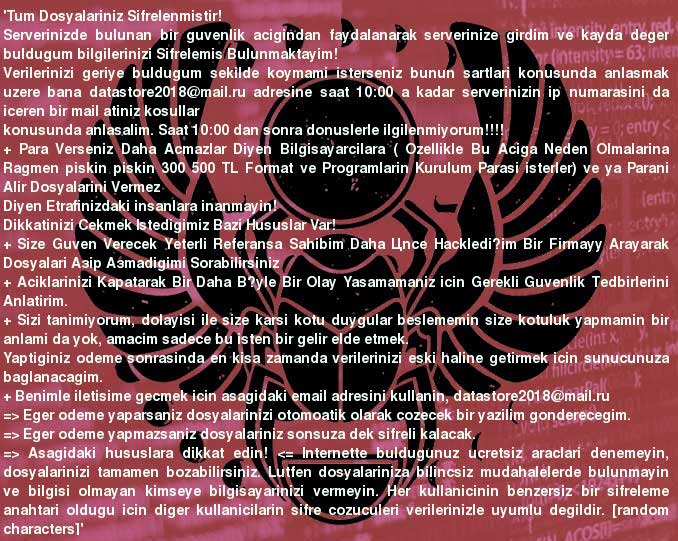

Dès que [email protected] Ransomware est installé sur le PC, la procédure de cryptage de fichier commence immédiatement. Il utilise les algorithmes de chiffrement RSA et AES pour modifier la structure du conteneur de données des utilisateurs, notamment des images, des vidéos, des fichiers texte, des feuilles de calcul, des présentations, des bases de données, etc. Les fichiers ou objets ciblés de ce ransomware peuvent être facilement identifiés par la victime car elle utilise l'extension de fichier .firmabilgileri. Après avoir renommé les fichiers, il supprime les copies du volume système ainsi que le point de restauration du système, puis déploie une note de rançon écrite à l’origine en turc.

Dans la note relative à la rançon, les pirates informatiques informent l’utilisateur du système de l’attaque [email protected] Ransomware et leur demandent d’envoyer un courrier électronique à [email protected] et de payer les frais de rançon. Cependant, les analystes de l'équipe de sécurité ne sont pas avisés des utilisateurs. Après l'analyse approfondie, ils ont révélé que les pirates ne garantissaient pas la livraison de la clé de déchiffrement de fichier unique, même en payant des frais de rançon. Par conséquent, les utilisateurs doivent suivre la solution de suppression de [email protected] Ransomware pour s'en débarrasser.

Cliquez ici pour télécharger gratuitement [email protected] Ransomware Scanner

Retirer [email protected] Ransomware à partir de votre PC

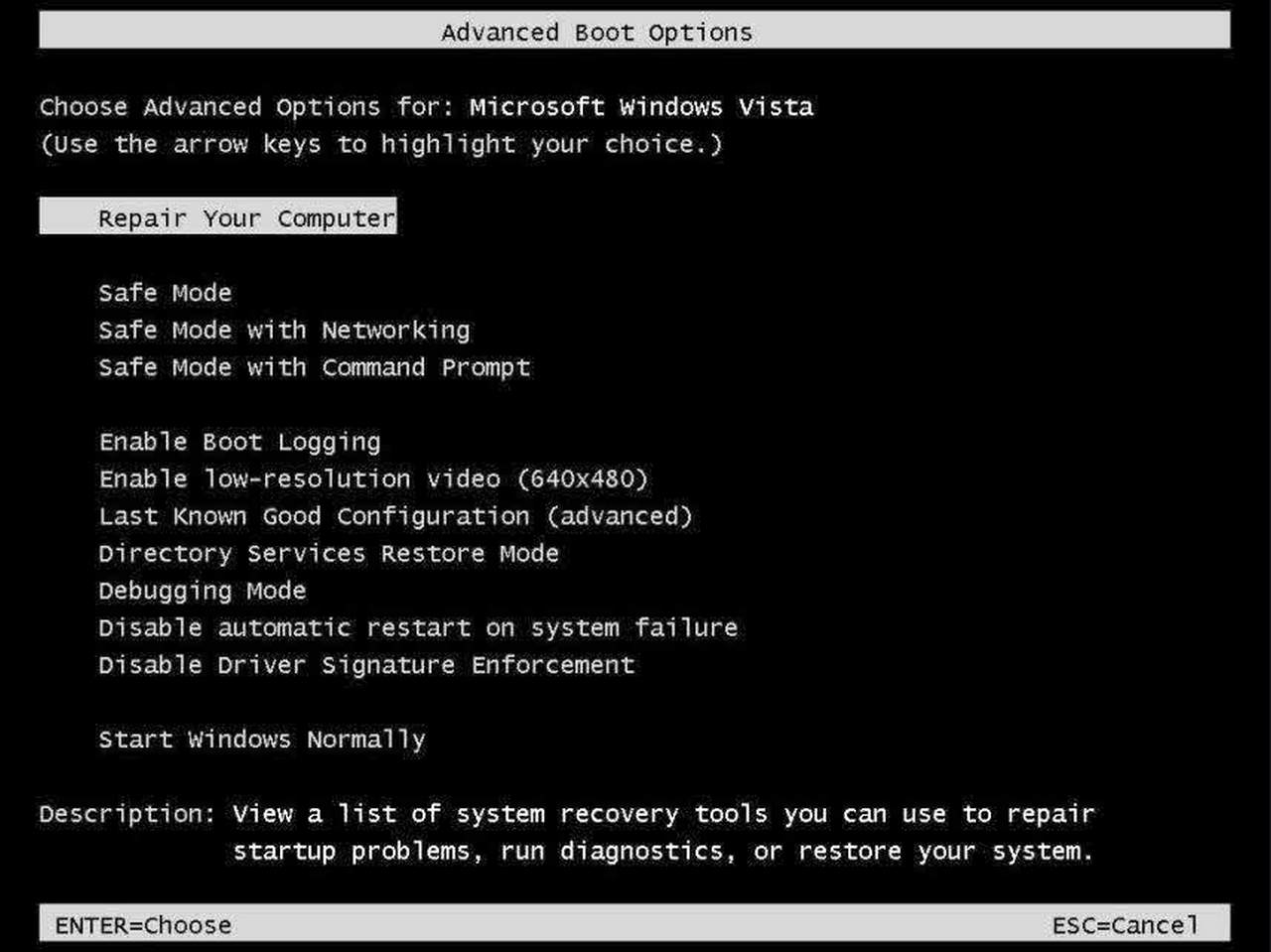

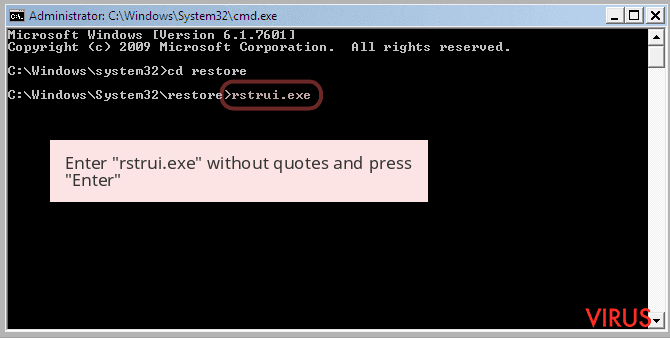

Étape 1: Retirer [email protected] Ransomware en mode sans échec avec invite de commande:

- Déconnectez votre PC avec connexion réseau.

- Cliquez sur le bouton de redémarrage et continuez à appuyer sur la touche F8 régulièrement pendant le redémarrage du système.

- Lorsque “Options avancées de Windows menu” show sur votre écran.

- Puis sélectionnez “Mode sans échec avec Invite de commandes” et appuyez sur la touche Entrée.

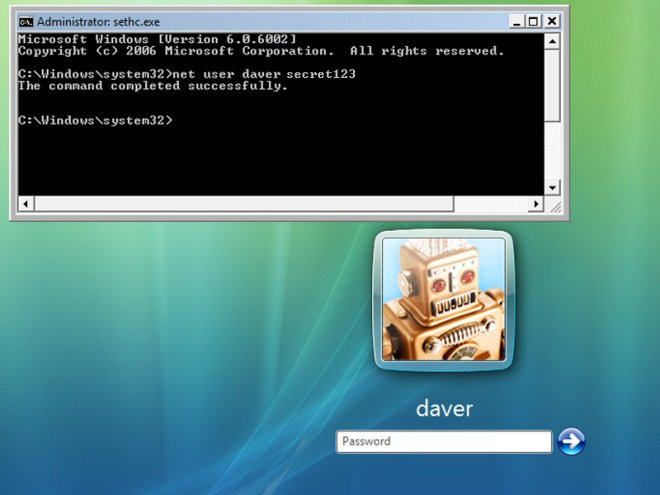

- Vous devez vous connecter votre ordinateur avec un compte administrateur pour le plein privilège.

- Une fois l’invite de commande apparaît puis tapez rstrui.exe et appuyez sur Entrée

- Maintenant, suivez les instructions sur votre écran pour terminer la restauration du système.

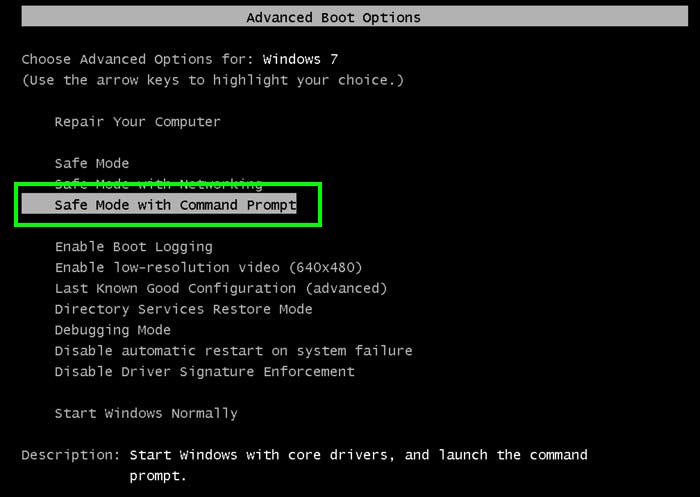

Étape 2: Supprimer [email protected] Ransomware en utilisant MSConfig en mode sans échec:

- Éteignez votre ordinateur et redémarrez à nouveau.

- Lors du démarrage appuyez sur la touche “F8” en continu pour ouvrir “Options avancées de Windows Menu”.

- Utilisez les touches fléchées pour sélectionner l’option “Mode sans échec” et appuyez sur Entrée.

- Une fois get système commencé aller au menu Démarrer. Tapez “msconfig” dans la boîte de recherche et lancez l’application.

- Allez à l’onglet Démarrage et rechercher des fichiers de% AppData% ou% Temp% des dossiers en utilisant rundll32.exe. Voir un exemple ci-dessous:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nom d’utilisateur \ AppData \ \ temp \ regepqzf.dll local, H1N1

- Désactivez toutes les entrées malveillantes et enregistrer les modifications.

- Maintenant, redémarrez votre ordinateur normalement.

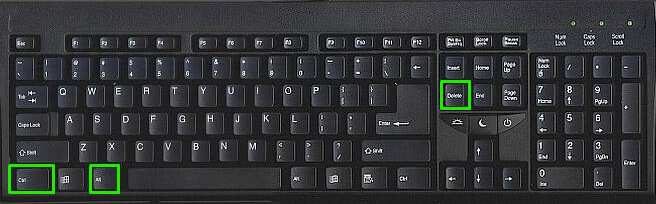

Étape 3: Kill Process malveillant liés à [email protected] Ransomware

- Appuyez sur Alt + Ctrl + Suppr boutons ensemble.

- Il va ouvrir le gestionnaire de tâches sur votre écran.

- Aller dans le processus de tabulation et trouver [email protected] Ransomware processus lié.

- Cliquez sur le processus de fin maintenant le bouton pour arrêter le processus en cours d’exécution.

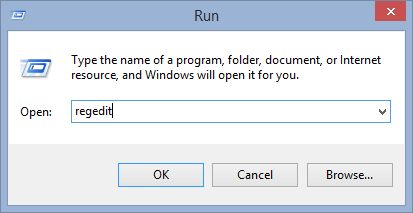

Étape 4: Supprimer [email protected] Ransomware Virus De Entrée Registre

- Appuyez sur la touche “Windows + R” ensemble pour ouvrir Run Box.

- Tapez “regedit” et cliquez sur le bouton OK.

- Trouver et supprimer les entrées liées [email protected] Ransomware.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Maintenant, nous espérons que vous avez complètement supprimé le virus [email protected] Ransomware de votre ordinateur. Si vous êtes toujours obtenir un message de rançon à la menace ou l’impossibilité d’accéder à vos fichiers, alors cela signifie que le virus reste encore dans votre ordinateur. Dans une telle situation, vous n’avez pas d’autre choix que de retirer ce virus à l’aide d’un outil de suppression de logiciels malveillants puissant.

Alors que si vous avez une sauvegarde de vos fichiers infectés ou cryptés, alors vous pouvez également réinstaller votre système d’exploitation Windows. Cela effacera tous vos fichiers et données ainsi que l’infection [email protected] Ransomware. Vous obtiendrez un système informatique complètement vide avec aucun fichier. Maintenant, vous pouvez utiliser votre sauvegarde pour récupérer vos fichiers. Si vous ne disposez pas d’une sauvegarde, puis en utilisant l’outil de suppression des logiciels malveillants est une meilleure option pour vous.

Si vous avez une question ou une question concernant votre ordinateur, alors vous pouvez facilement demander à votre problème à nos experts. Aller à la page Chiedere Questione et obtenir la réponse à votre requête directement auprès des experts sur.