| Attention, de nombreux analyseurs antivirus ont détecté [email protected] Virus comme une menace pour votre ordinateur | ||

| [email protected] Virus est marqué par ces antivirus | ||

| Logiciel antivirus | Version | Détection |

| Symantec Mobile Insight | 2018.0.5334 | Commun |

| McAfee-GW-Edition | 6.6.445104 | [email protected] Virus.CC |

| Arcabit | 2.823654 | Variante de Win32/[email protected] Virus.C |

| securolytics | 5.6.243 | RaptorDefence, Modem Spy |

| Suggestion: Désinstallez [email protected] Virus Complètement – Téléchargement gratuit | ||

[email protected] Virus peut avoir entré votre PC via ces logiciels. Si vous ne les avez pas installés, éliminez-les Awakening: The Sunhook Spire CE 1.0 , EMF6742 1.8 , WheresTheFreeSpace 2.0 , Lagometer 1.1 , Synkmark 1.22.19 , TERMINator X 3.0.1 , My IP Hide , Monochrome 2.1.1 , Modulo2 1.1.0 , Apple iTunes Phone Driver 1.0 , The Washington Post for iPad 1.0.0 , iShowCal 1.0.0.9 , TapTap 1.6.3 , Juristudents 1.0.3.01 , Realtime Landscaping Architect 2013 5.17 , The Magic Card 1.0.1d0 , HVC Color Composer Pro for InDesign for CS4 1.3.4 , SafeCat 6.0 , Abscissa 3.4.3 | |

Informations sur [email protected] Virus et sa loi

[email protected] Virus est un malware récemment détecté qui a été conçu pour chiffrer des fichiers importants sur un système ciblé et demander une rançon en échange d’une clé de déchiffrement privée. Il a été identifié que ce ransomware est basé sur un open source Ransomware et fait partie de la famille qui a également d’autres logiciels malveillants en tant que membre. La charge utile de ce logiciel malveillant s’est propagée à travers les messages de spam et les offres groupées qui réussissent à tromper les utilisateurs sur leur légitimité. [email protected] Virus peut apporter des modifications aux paramètres du système, ce qui lui permet de rester longtemps dans le système et de se relancer à chaque redémarrage du système. Il peut même apporter des modifications lui permettant de supprimer le volume virtuel du système. Le ransomware laisse une note de rançon qui révèle le contenu et demande aux utilisateurs de les contacter pour recevoir d’autres instructions leur permettant de recevoir un mot de passe de décryptage.

[email protected] Virus se propage à l’aide de messages de spam destinés à alerter les utilisateurs et à leur faire croire sa légitimité. Il utilise des modèles de sociétés réputées qui portent des logos et des noms de marque afin de paraître authentiques. Les lignes d’objet peuvent contenir des mots tels que facture, détail, version, pour attirer l’attention des utilisateurs et les faire cliquer sur les documents joints au courrier. Ces documents sont incorporés avec des macros qui invitent les utilisateurs à cliquer dessus pour que les détails contenus dans le document soient mieux servis aux destinataires. Une fois cliqué dessus, les scripts téléchargent la charge utile et la déposent dans le système sur différents sous-répertoires. [email protected] Virus utilise également des offres groupées de logiciels gratuits et reçues de sites qui ne sont pas sûrs. La charge utile est cachée dans ces fichiers qui portent des formats de fichiers légitimes et sont exécutés lors de l’installation automatique du package. Le ransomware peut également être installé à partir de pirates de navigateur qui permettent l’accès du système aux extensions et aux modules complémentaires spécialement conçus à cet effet. Peu après l’installation, le ransomware apporte des modifications, telles que la création, la modification et la suppression de sous-clés de registre du système d’exploitation, ce qui lui permet de s’exécuter en arrière-plan. [email protected] Virus peut immédiatement analyser le système et décider quels fichiers crypter en fonction de son importance. Il s’agit de crypter des fichiers tels que des textes, des images, des documents, des fichiers audio, des vidéos, des présentations, des bases de données, des archives et des sauvegardes. [email protected] Virus laisse la note de rançon qui informe de l’attaque et donne l’adresse email pour contacter ultérieurement. Les utilisateurs peuvent utiliser ces instructions au lieu de supprimer le ransomware.

Gratuit scanner votre PC Windows pour détecter [email protected] Virus

A: Comment faire pour supprimer [email protected] Virus à partir de votre PC

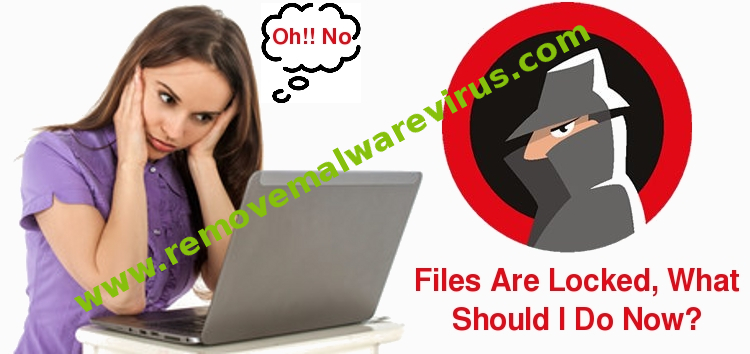

Etape 1 Comment Redémarrez Windows en mode sans échec avec réseau.

-

Cliquez sur le bouton Redémarrer pour redémarrer votre ordinateur

-

Appuyez et maintenez enfoncée la touche F8 pendant le processus de redémarrage.

-

Dans le menu de démarrage, sélectionnez Mode sans échec avec mise en réseau à l’aide des touches fléchées.

Étape 2 Comment tuer [email protected] Virus Le processus connexe de Gestionnaire des tâches

-

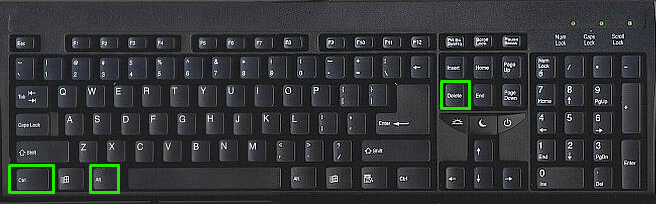

Appuyez sur Ctrl + Alt + Del ensemble sur votre clavier

-

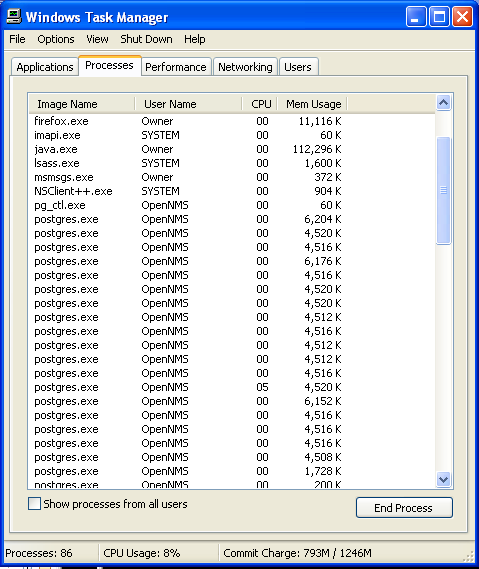

Il Ouvrez le Gestionnaire de tâches sous Windows

-

Aller dans le processus onglet, trouver le [email protected] Virus Le processus lié.

-

Maintenant, cliquez sur le bouton Terminer le processus pour fermer cette tâche.

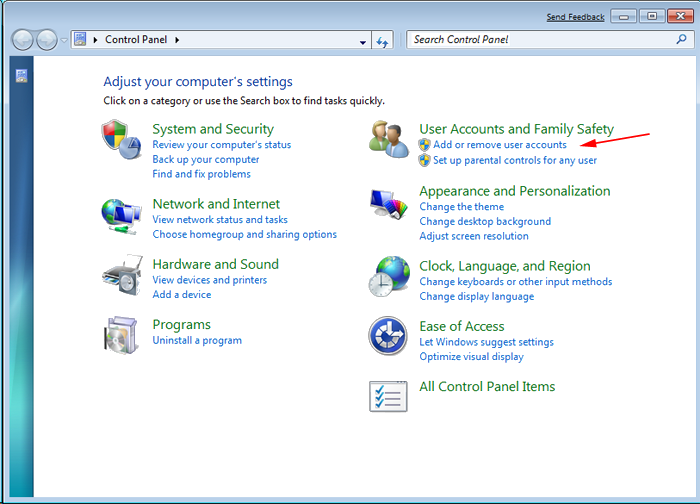

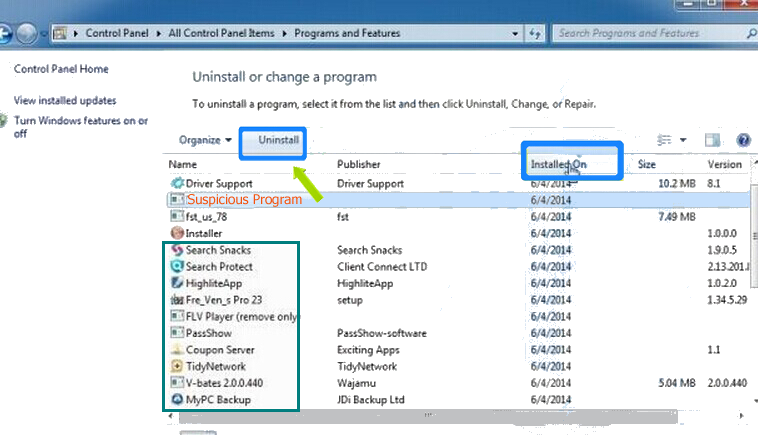

Étape 3 Désinstaller [email protected] Virus Dans le Panneau de configuration de Windows

-

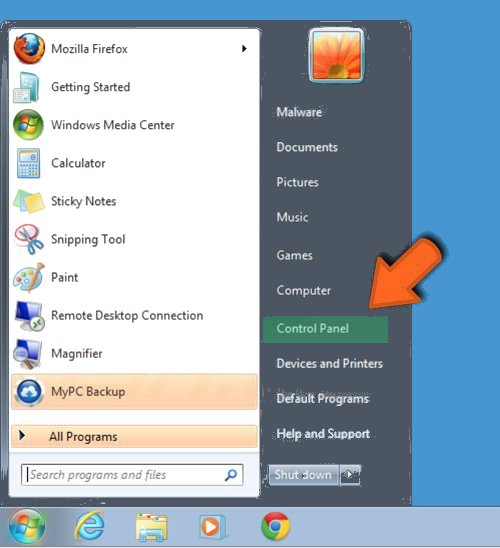

Visitez le menu Démarrer pour ouvrir le Panneau de configuration.

-

Sélectionnez Désinstaller une option de programme de la catégorie de programme.

-

Choisissez et supprimer tous les [email protected] Virus articles connexes de la liste.

B: Comment restaurer [email protected] Virus Fichiers Encrypted

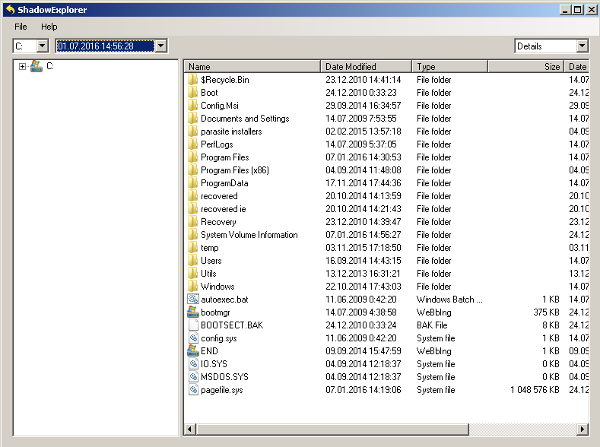

Méthode: 1 En utilisant ShadowExplorer

Après avoir retiré [email protected] Virus à partir du PC, il est important que les utilisateurs de restaurer des fichiers cryptés. Depuis, ransomware crypte presque tous les fichiers stockés à l’exception des copies d’ombre, il faut tenter de restaurer des fichiers et des dossiers originaux à l’aide de clichés instantanés. Ceci est où ShadowExplorer peut se révéler utile.

Télécharger ShadowExplorer maintenant

-

Une fois téléchargé, installez ShadowExplorer dans votre PC

-

Double-cliquez pour l’ouvrir et maintenant sélectionner C: drive à partir du panneau gauche

-

Dans la date de dépôt, les utilisateurs sont invités à choisir un encadrement du temps de atleast il y a un mois

-

Sélectionner et naviguez jusqu’au dossier contenant des données cryptées

-

Clic droit sur les données chiffrées et les fichiers

-

Choisissez l’option Exporter et sélectionnez une destination spécifique pour restaurer les fichiers d’origine

Méthode: 2 Restaurer Windows PC aux paramètres par défaut d’usine

En suivant les étapes mentionnées ci-dessus vous aidera à éliminer les [email protected] Virus à partir du PC. Toutefois, si l’infection persiste encore, les utilisateurs sont invités à restaurer leur PC sous Windows à ses paramètres par défaut d’usine.

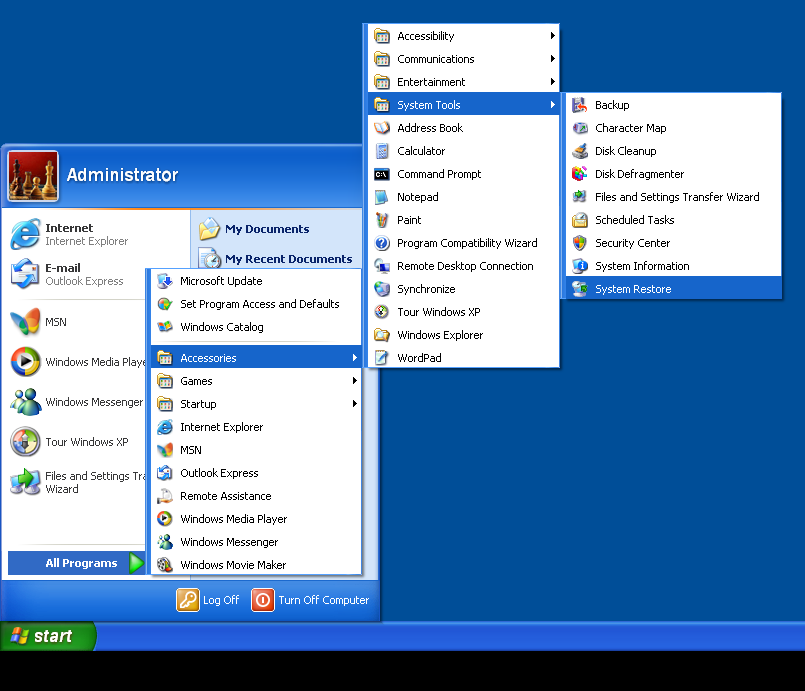

Restauration du système dans Windows XP

-

Ouvrez une session Windows en tant qu’administrateur.

-

Cliquez sur Démarrer> Tous les programmes> Accessoires.

-

Trouver Outils système et cliquez sur la restauration du système

-

Sélectionnez Restaurer mon ordinateur à une heure antérieure, puis cliquez sur Suivant.

-

Choisissez un point de restauration lorsque le système n’a pas été infecté et cliquez sur Suivant.

Restauration du système Windows 7 / Vista

-

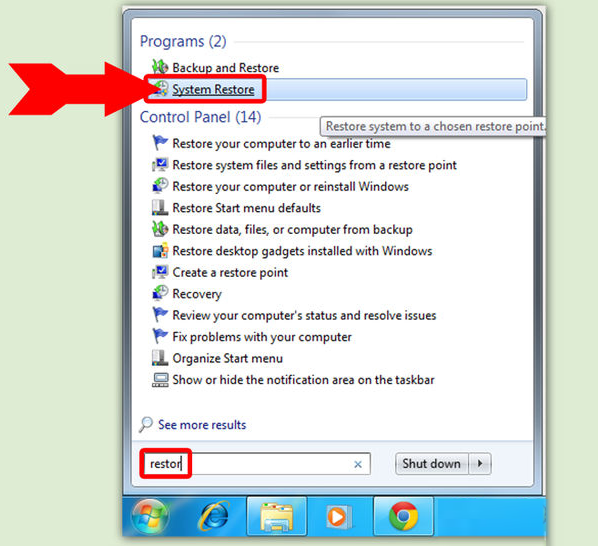

Aller au menu Démarrer et de trouver la restauration dans la zone de recherche.

-

Maintenant, sélectionnez le système option dans les résultats de recherche Restaurer

-

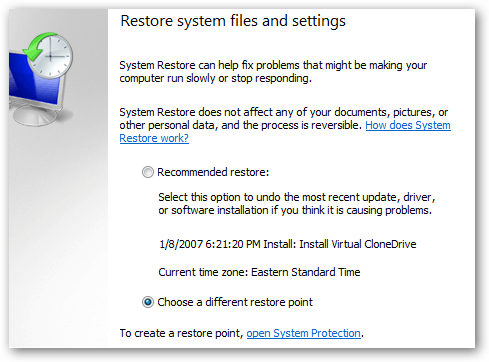

De la fenêtre Restauration du système, cliquez sur le bouton Suivant.

-

Maintenant, sélectionnez un points de restauration lorsque votre PC n’a pas été infecté.

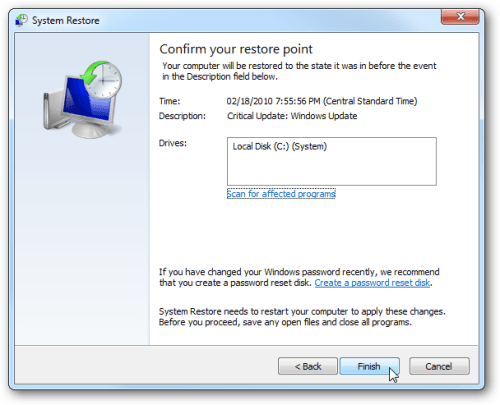

-

Cliquez sur Suivant et suivez les instructions.

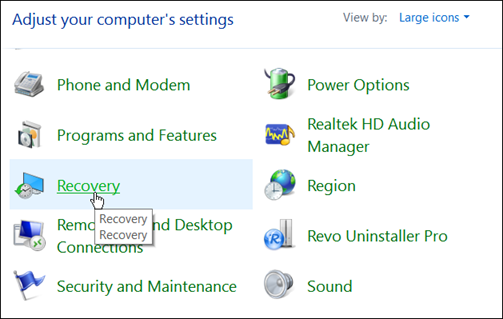

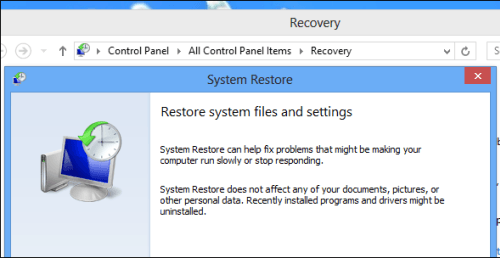

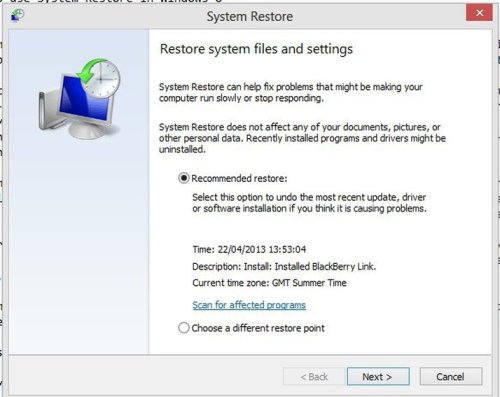

Restauration du système Windows 8

-

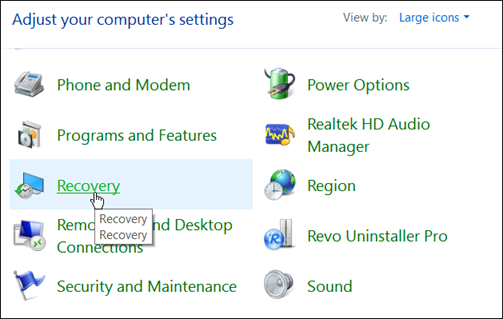

Aller à la boîte de recherche et tapez Panneau de configuration

-

Sélectionnez Panneau de configuration et de l’option de récupération ouverte.

-

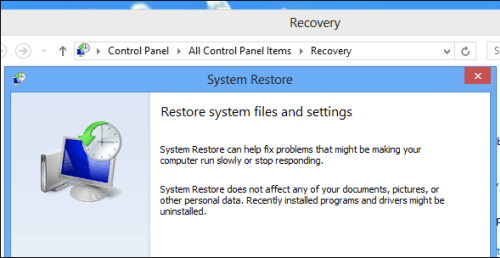

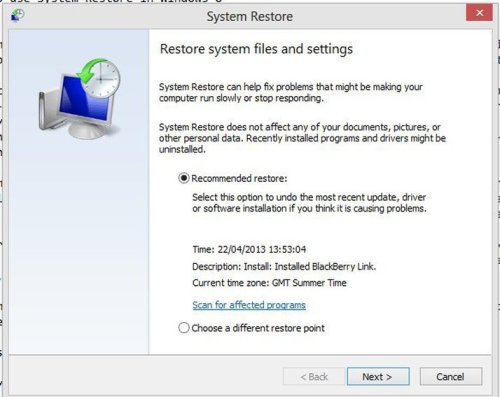

Maintenant Sélectionnez ouvrir Système option Restaurer

-

Découvrez tout point récente restauration lorsque votre PC n’a pas été infecté.

-

Cliquez sur Suivant et suivez les directives

Restauration du système de Windows 10

-

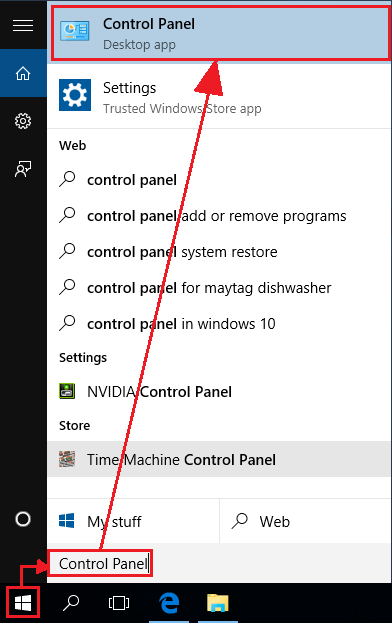

Clic droit sur le menu Démarrer et sélectionnez Panneau de configuration.

-

Ouvrez le Panneau de configuration et savoir l’option de récupération.

-

Sélectionnez Recovery> Open System Restore> Suivant.

-

Choisissez un point avant l’infection Suivant> Terminer la restauration.

Méthode: 3 Utilisation du logiciel de récupération de données

Restaurez vos fichiers cryptés par [email protected] Virus avec l’aide du logiciel de récupération de données

Nous comprenons l’importance est donnée pour vous. Incase les données cryptées ne peuvent être restaurés en utilisant les méthodes ci-dessus, les utilisateurs sont invités à restaurer et à récupérer les données d’origine en utilisant un logiciel de récupération de données.