Cet article comprend un guide complet sur @LOCKED Ransomware et une instruction utile pour supprimer @LOCKED Ransomware de votre PC, y compris le guide de restauration des données. Alors, lisez ce post complètement et suivez les instructions fournies dans l’ordre exact.

Profil de menace de @LOCKED Ransomware

| Nom de la menace | @LOCKED Ransomware |

| Type de menace | Ransomware |

| Appartient à | Débloquer 92 famille |

| Impact du risque |  |

| Machines affectées | Système d'exploitation Windows |

| Chiffre utilisé | AES |

| Extension de fichier | .@FERMÉ À CLEF |

| Une note de rançon est apparue dans | Format de fichier texte |

| Adresse e-mail | [email protected] |

| Décryptage de fichier | Possible |

| Pour décrypter des fichiers et supprimer @LOCKED Ransomware, les utilisateurs doivent télécharger Windows Scanner Tool sur leur PC. | |

Informations détaillées de @LOCKED Ransomware que les utilisateurs doivent savoir

@LOCKED Ransomware est un membre récemment identifié ou un nouveau membre de la fameuse famille des menaces cryptographiques connue sous le nom de Unlock92. Les experts ont révélé qu'il s'agissait d'une copie légèrement modifiée de Unlock92 Ransomware et qu'elle partageait son code malveillant avec Gedantar Ransomware et Naampa Ransomware . Ce type de cyber-menace est vraiment trop dangereux pour tous les systèmes exécutant Windows, y compris Windows XP, Vista, Serveur, ME, NT, 7, 8 / 8.1 et la dernière version Windows 10. Semblable aux autres ransomwares classiques, il vise également à rendre les fichiers des utilisateurs inaccessibles, puis après demande un montant énorme de frais de rançon de la part de l'utilisateur de l'ordinateur affecté.

Préférences de transmission de @LOCKED Ransomware

@LOCKED Ransomware est un ransomware typique qui suit une tactique d'infiltration secrète. Les développeurs choisissent souvent de nombreuses manières trompeuses ou délicates de compromettre les machines, mais ils infectent surtout des PC via des spams contenant un fichier texte armé. Les e-mails de spam comprennent généralement des messages douteux ou des pièces jointes suspectes qui poussent les utilisateurs du système à exécuter un script de macro incorrect sous prétexte qu’ils ne peuvent pas charger correctement le fichier texte à moins d’exécuter les macros incorporées. Pour éviter que le système ait @LOCKED Ransomware, les utilisateurs ne doivent pas ouvrir un message douteux ou télécharger une pièce jointe suspecte.

Savoir-faire @LOCKED Ransomware transforme l'utilisateur en victime

@LOCKED Ransomware est généralement installé dans le répertoire AppData. Dès qu'il est chargé dans un PC, il cache son processus malveillant en utilisant les programmes légitimes. Il est spécialement conçu et programmé pour verrouiller le contenu généré par les utilisateurs, notamment les images, les clips audio ou vidéo, les livres électroniques, les feuilles de calcul, les présentations, les bases de données et bien d’autres encore, en utilisant l’algorithme de chiffrement AES personnalisé. Il verrouille le fichier utilisateur et produit ensuite un chiffrement unique et une clé de déchiffrement de fichier. La clé de déchiffrement est généralement envoyée au serveur C & C.

Pas besoin de prendre contact avec @LOCKED Ransomware Developer

Les fichiers ou objets chiffrés ciblés de @LOCKED Ransomware peuvent être marqués facilement car ils ajoutent une chaîne personnalisée aux noms de fichiers. Après cela, il affiche une note de rançon au format .txt sur l'écran du bureau, qui est écrit en anglais et en russe. En affichant une note de rançon, les pirates demandent à l'utilisateur de prendre contact via l'adresse e-mail [email protected] et exhortent la victime à payer le montant de la rançon. Mais les experts sont strictement prévenus victime à le faire. Ils ont conseillé aux utilisateurs de supprimer @LOCKED Ransomware au lieu de payer des frais de rançon.

Cliquez ici pour télécharger gratuitement @LOCKED Ransomware Scanner

Gratuit scanner votre PC Windows pour détecter @LOCKED Ransomware

A: Comment faire pour supprimer @LOCKED Ransomware à partir de votre PC

Etape 1 Comment Redémarrez Windows en mode sans échec avec réseau.

-

Cliquez sur le bouton Redémarrer pour redémarrer votre ordinateur

-

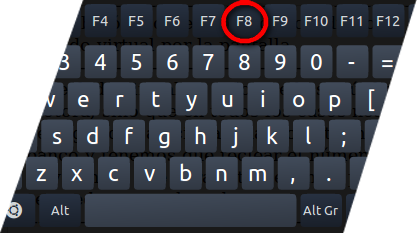

Appuyez et maintenez enfoncée la touche F8 pendant le processus de redémarrage.

-

Dans le menu de démarrage, sélectionnez Mode sans échec avec mise en réseau à l’aide des touches fléchées.

Étape 2 Comment tuer @LOCKED Ransomware Le processus connexe de Gestionnaire des tâches

-

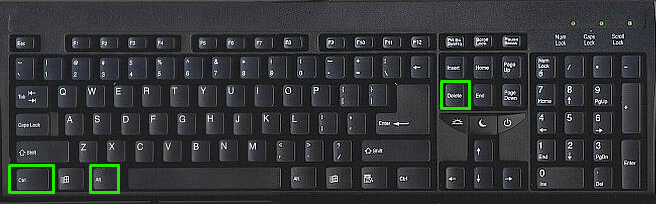

Appuyez sur Ctrl + Alt + Del ensemble sur votre clavier

-

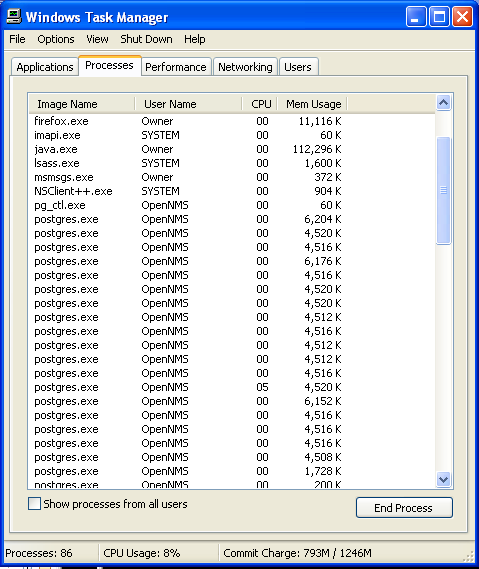

Il Ouvrez le Gestionnaire de tâches sous Windows

-

Aller dans le processus onglet, trouver le @LOCKED Ransomware Le processus lié.

-

Maintenant, cliquez sur le bouton Terminer le processus pour fermer cette tâche.

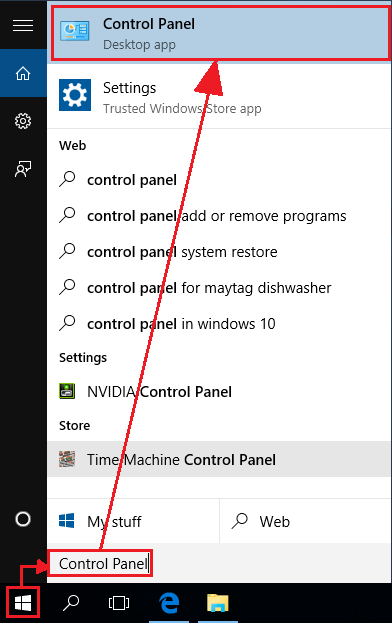

Étape 3 Désinstaller @LOCKED Ransomware Dans le Panneau de configuration de Windows

-

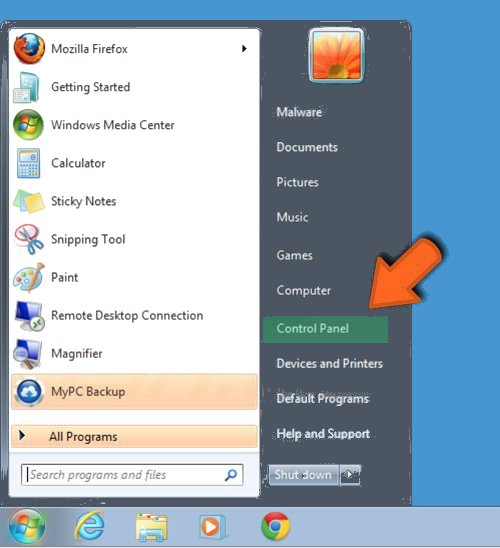

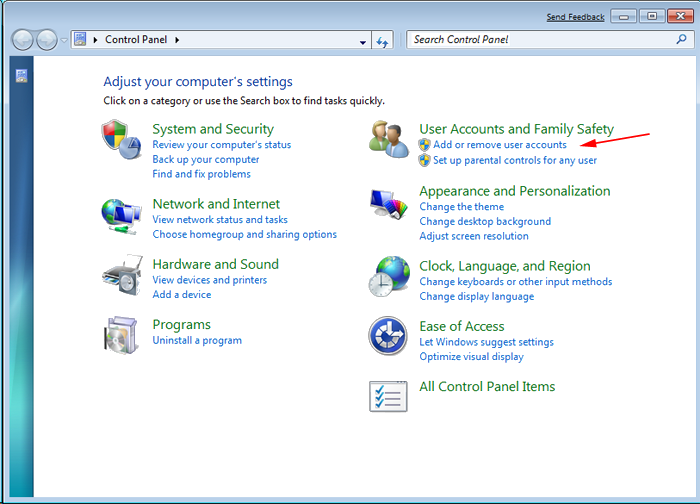

Visitez le menu Démarrer pour ouvrir le Panneau de configuration.

-

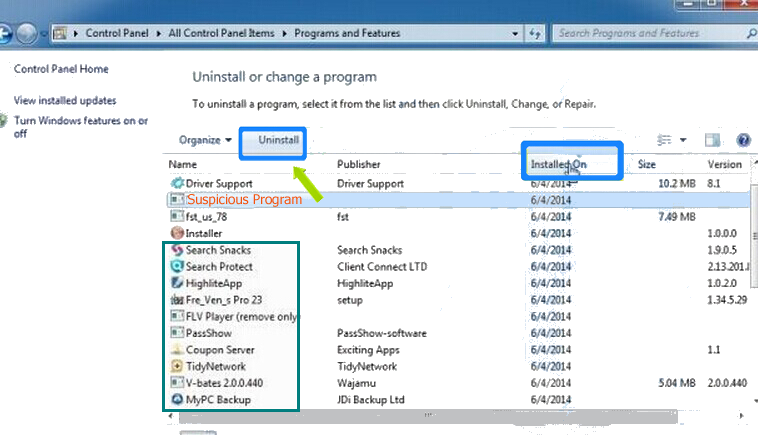

Sélectionnez Désinstaller une option de programme de la catégorie de programme.

-

Choisissez et supprimer tous les @LOCKED Ransomware articles connexes de la liste.

B: Comment restaurer @LOCKED Ransomware Fichiers Encrypted

Méthode: 1 En utilisant ShadowExplorer

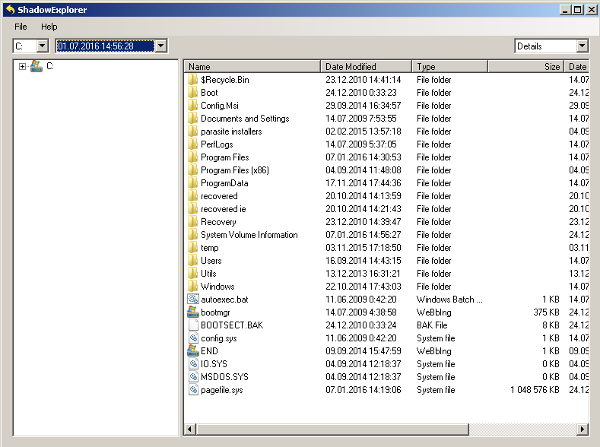

Après avoir retiré @LOCKED Ransomware à partir du PC, il est important que les utilisateurs de restaurer des fichiers cryptés. Depuis, ransomware crypte presque tous les fichiers stockés à l’exception des copies d’ombre, il faut tenter de restaurer des fichiers et des dossiers originaux à l’aide de clichés instantanés. Ceci est où ShadowExplorer peut se révéler utile.

Télécharger ShadowExplorer maintenant

-

Une fois téléchargé, installez ShadowExplorer dans votre PC

-

Double-cliquez pour l’ouvrir et maintenant sélectionner C: drive à partir du panneau gauche

-

Dans la date de dépôt, les utilisateurs sont invités à choisir un encadrement du temps de atleast il y a un mois

-

Sélectionner et naviguez jusqu’au dossier contenant des données cryptées

-

Clic droit sur les données chiffrées et les fichiers

-

Choisissez l’option Exporter et sélectionnez une destination spécifique pour restaurer les fichiers d’origine

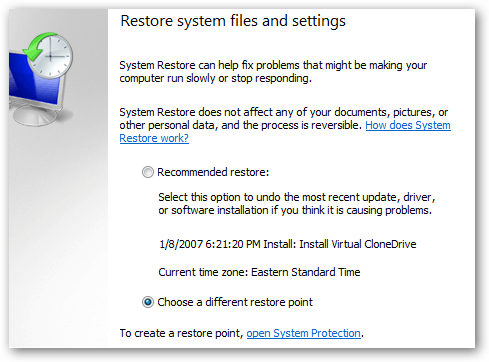

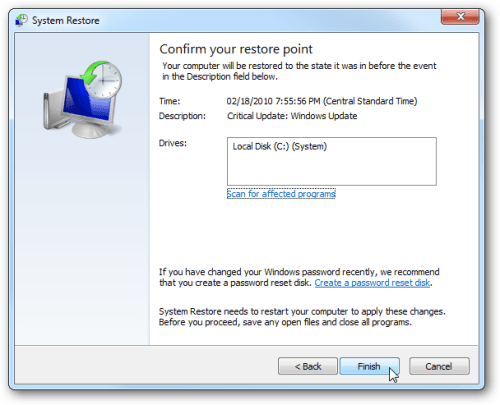

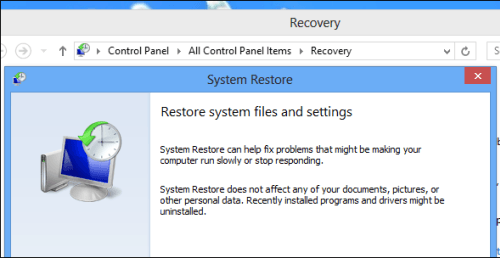

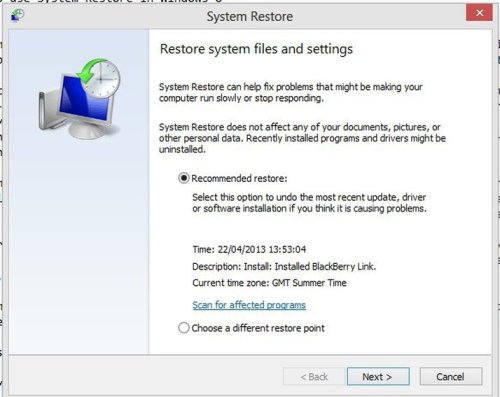

Méthode: 2 Restaurer Windows PC aux paramètres par défaut d’usine

En suivant les étapes mentionnées ci-dessus vous aidera à éliminer les @LOCKED Ransomware à partir du PC. Toutefois, si l’infection persiste encore, les utilisateurs sont invités à restaurer leur PC sous Windows à ses paramètres par défaut d’usine.

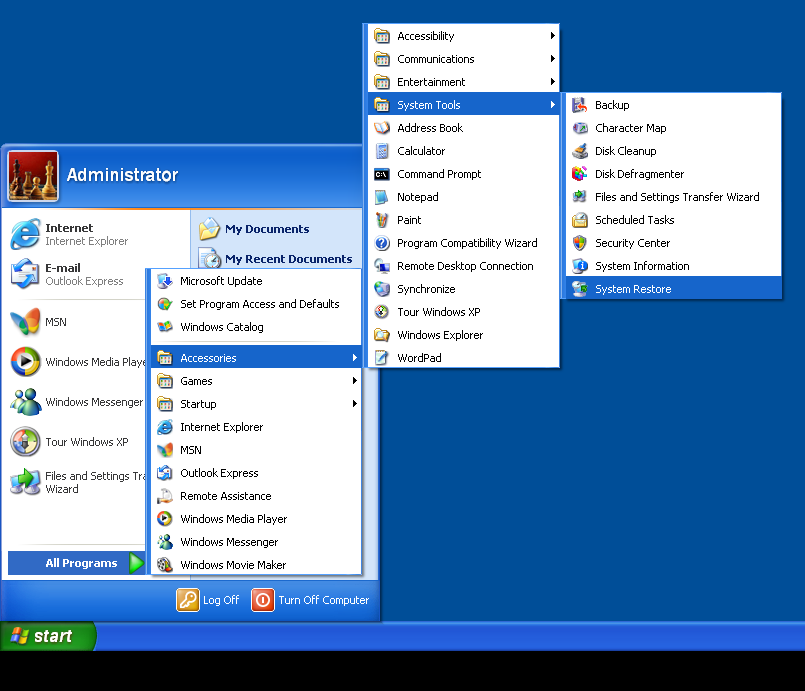

Restauration du système dans Windows XP

-

Ouvrez une session Windows en tant qu’administrateur.

-

Cliquez sur Démarrer> Tous les programmes> Accessoires.

-

Trouver Outils système et cliquez sur la restauration du système

-

Sélectionnez Restaurer mon ordinateur à une heure antérieure, puis cliquez sur Suivant.

-

Choisissez un point de restauration lorsque le système n’a pas été infecté et cliquez sur Suivant.

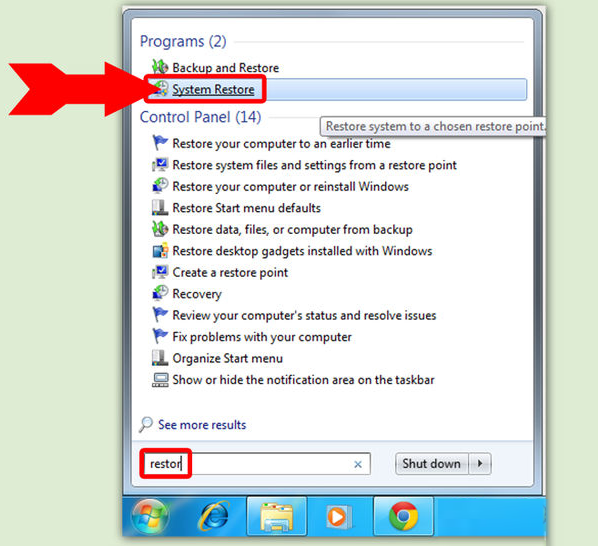

Restauration du système Windows 7 / Vista

-

Aller au menu Démarrer et de trouver la restauration dans la zone de recherche.

-

Maintenant, sélectionnez le système option dans les résultats de recherche Restaurer

-

De la fenêtre Restauration du système, cliquez sur le bouton Suivant.

-

Maintenant, sélectionnez un points de restauration lorsque votre PC n’a pas été infecté.

-

Cliquez sur Suivant et suivez les instructions.

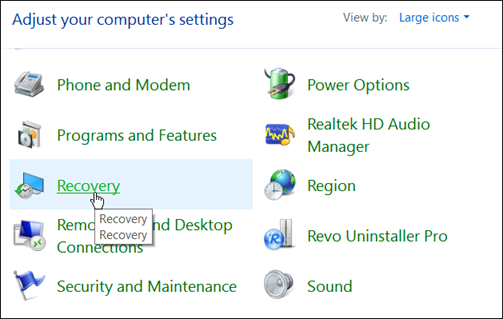

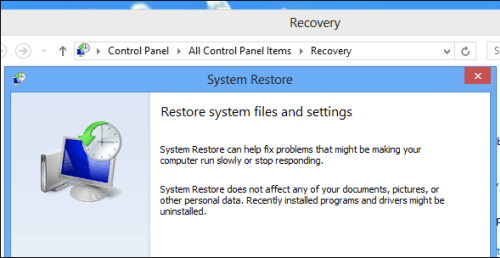

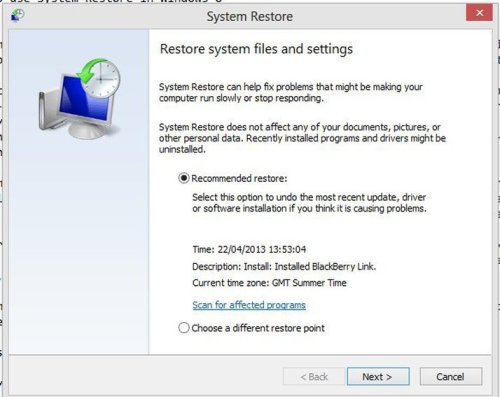

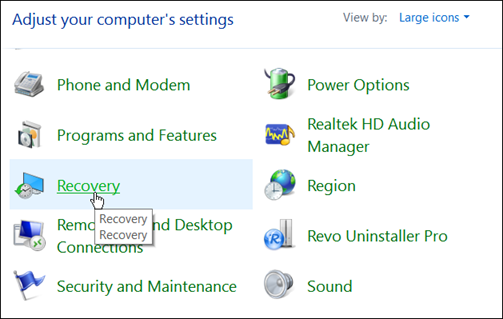

Restauration du système Windows 8

-

Aller à la boîte de recherche et tapez Panneau de configuration

-

Sélectionnez Panneau de configuration et de l’option de récupération ouverte.

-

Maintenant Sélectionnez ouvrir Système option Restaurer

-

Découvrez tout point récente restauration lorsque votre PC n’a pas été infecté.

-

Cliquez sur Suivant et suivez les directives

Restauration du système de Windows 10

-

Clic droit sur le menu Démarrer et sélectionnez Panneau de configuration.

-

Ouvrez le Panneau de configuration et savoir l’option de récupération.

-

Sélectionnez Recovery> Open System Restore> Suivant.

-

Choisissez un point avant l’infection Suivant> Terminer la restauration.

Méthode: 3 Utilisation du logiciel de récupération de données

Restaurez vos fichiers cryptés par @LOCKED Ransomware avec l’aide du logiciel de récupération de données

Nous comprenons l’importance est donnée pour vous. Incase les données cryptées ne peuvent être restaurés en utilisant les méthodes ci-dessus, les utilisateurs sont invités à restaurer et à récupérer les données d’origine en utilisant un logiciel de récupération de données.